每年八月,当数千名安全研究人员齐聚拉斯维加斯参加“黑客马拉松”(连续举行Black Hat和Defcon黑客会议)时,他们中的一些人肯定会尝试入侵拉斯维加斯的基础设施,这座城市拥有一系列精心设计的赌场和酒店技术。

在 2022 年的一次私人活动中,一组经过挑选的研究人员实际上被邀请入侵维加斯的一间酒店房间,在一间挤满笔记本电脑和红牛罐头的套房中进行竞赛,以找出房间中每一个设备中的数字漏洞,从电视连接到床边的 VoIP 电话。

一组黑客在那段时间专注于房间门上的锁,这可能是所有技术中最敏感的部分。现在,一年半之后,他们终于公布了这项工作的成果:他们发现了一种技术,只需轻按两次,入侵者就可以在几秒钟内打开全球数百万个酒店房间中的任何一个。

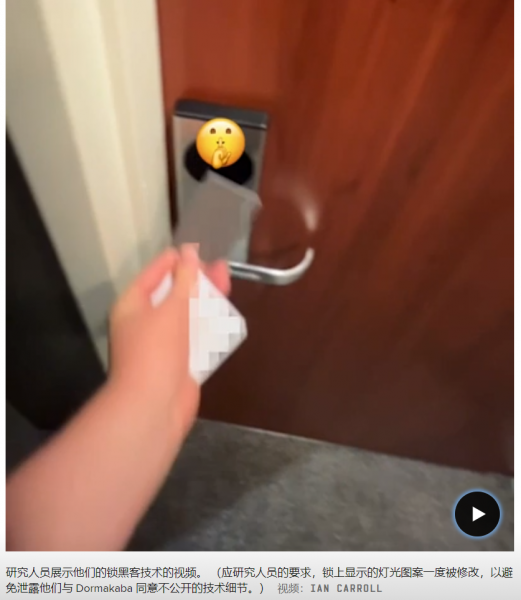

Ian Carroll、Lennert Wouters 和其他安全研究人员团队揭示了一种他们称之为Unsaflok 的酒店钥匙卡黑客技术。该技术是一系列安全漏洞的集合,黑客几乎可以立即打开瑞士锁具制造商 Dormakaba 销售的 Saflok 品牌基于 RFID 的钥匙卡锁的多种型号。Saflok 系统安装在全球 131 个国家 13,000 处房产的 300 万扇门上。

通过利用 Dormakaba 加密和 Dormakaba 使用的底层 RFID 系统(称为 MIFARE Classic)中的弱点,Carroll 和 Wouters 证明了他们可以轻松打开 Saflok 钥匙卡锁。

他们的技术首先是从目标酒店获取任何钥匙卡(例如,预订房间或从旧钥匙卡中取出钥匙卡),然后使用价值 300 美元的 RFID 读写设备从该卡上读取特定代码,最后写两张自己的钥匙卡。当他们只需在锁上敲击这两张卡时,第一张卡会重写锁的特定数据,第二张卡会打开它。

“快速敲击两下,门就打开了。”比利时鲁汶大学计算机安全和工业密码学小组的研究员 Wouters 说道。“这适用于酒店的每一扇门。”

Wouters 和 Carroll (独立安全研究员、旅游网站 Seats.aero 的创始人)于 2022 年 11 月与 Dormakaba 分享了他们的黑客技术的完整技术细节。

Dormakaba 表示,自去年初以来,它一直在努力让使用 Saflok 的酒店意识到他们的安全缺陷,并帮助他们修复或更换易受攻击的锁。对于过去八年中销售的许多 Saflok 系统,无需为每个锁更换硬件。相反,酒店只需要更新或更换前台管理系统,并让技术人员对每个门锁进行相对快速的重新编程。

Wouters 和 Carroll 表示,尽管如此,Dormakaba 仍告诉他们,截至本月,已安装的 Saflok 中只有 36% 已更新。鉴于这些锁没有连接到互联网,并且一些旧锁仍需要硬件升级,他们表示,完整的修复至少还需要几个月的时间才能推出,一些较旧的安装可能需要数年时间。

Dormakaba 在给《连线》的一份声明中写道:“我们与合作伙伴密切合作,确定并实施针对此漏洞的立即缓解措施以及长期解决方案。”但该公司拒绝详细说明“立即缓解措施”可能是什么。“我们的客户和合作伙伴都非常重视安全问题,我们相信将采取一切合理措施以负责任的方式解决这一问题。”

Wouters 和 Carroll 的研究小组发现的破解 Dormakaba 锁的技术涉及两种不同类型的漏洞:一种允许他们写入钥匙卡,另一种允许他们知道向卡写入哪些数据以成功欺骗 Saflok 锁。

当他们分析 Saflok 钥匙卡时,他们发现他们使用的是 MIFARE Classic RFID 系统,该系统十多年来一直存在漏洞,允许黑客写入钥匙卡,尽管暴力破解过程可能需要长达 20 秒的时间。然后他们破解了 Dormakaba 自己的加密系统的一部分,即所谓的密钥派生功能,这使他们能够更快地写入卡。通过这些技巧中的任何一种,研究人员都可以随意复制 Saflok 钥匙卡,但仍然无法为不同的房间生成一张钥匙卡。

研究人员更关键的一步要求他们获得 Dormakaba 向酒店分发的锁编程设备之一,以及用于管理钥匙卡的前台软件的副本。通过对该软件进行逆向工程,他们能够理解卡上存储的所有数据,提取酒店财产代码以及每个房间的代码,然后创建自己的值并像 Dormakaba 的系统一样对其进行加密,从而允许他们伪造一把可以打开该房产任何房间的工作主钥匙。

“本质上,你可以制作一张看起来真的像是由 Dormakaba 软件创建的卡片。”Wouters 说。

而Wouters 和 Carroll 是如何获得Dormakaba的前台软件的呢?“我们很好地询问了一些人。”Wouters 说。“制造商假设没有人会在 eBay 上出售他们的设备,也没有人会复制他们的软件,我想每个人都知道,这些假设并不真正有效。”

一旦他们完成了所有逆向工程工作,他们的攻击的最终版本只需花费 300 美元的 Proxmark RFID 读写设备和几张空白 RFID 卡、一部 Android 手机或一台Flipper Zero 即可完成黑客工具。

对黑客 Unsaflok 技术的最大警告是,它仍然要求他们拥有与他们目标房间位于同一酒店的某个房间的钥匙卡(即使是过期的钥匙卡)。这是因为每张卡都有一个他们需要读取的特定于酒店的代码,然后复制到他们的欺骗卡上,以及一个特定于房间的代码。

一旦他们获得了该财产代码,该技术还需要使用 RFID 读写设备写入两张卡——一张卡对目标锁进行重新编程,另一张卡则用于解锁目标锁。(研究人员表示,Android 手机或 Flipper Zero 也可以用来发出一个又一个信号,而不是两张卡。)研究人员暗示,第一张卡允许他们打开目标房间,而无需猜测其在房间中的唯一标识符。他们对该技术的这一要素保密,以避免向潜在的入侵者或小偷发出过于明确的指令。

相比之下,一位安全研究人员在 2012 年黑帽会议上提出了类似的酒店钥匙卡破解方案,可以打开 Onity 公司出售的锁,而无需进行任何混淆,并且允许任何黑客构建可以打开 Onity 全球 1000 万把锁中任何一把锁的设备。当 Onity 拒绝支付解决问题所需的硬件升级费用,而是将责任归咎于客户时,许多酒店的问题仍未得到解决,并最终被至少一名黑客利用,实施了跨国入室盗窃案。

Wouters 和 Carroll 表示,他们正试图通过采取更加谨慎的方法来避免这种情况,同时仍然警告公众注意他们的技术,因为即使 Dormakaba 已经提供了解决方案,数百处房产可能仍然容易受到影响。Carroll说:“我们正在努力找到中间立场,帮助 Dormakaba 快速修复该问题,同时也将其告知客人。如果今天有其他人对此进行逆向工程,并在人们意识到之前开始利用它,那可能会一个更大的问题。”

为此,Wouters 和 Carroll 指出,酒店客人最常(但并非总是)能够通过其独特的设计识别出易受攻击的锁:带有波浪线的圆形 RFID 读取器。他们建议,如果酒店客人的门上确实有 Saflok,他们可以通过 NXP 的 NFC Taginfo 应用程序(适用于iOS或Android)检查钥匙卡来确定它是否已更新。如果锁是由 Dormakaba 制造的,并且该应用程序显示钥匙卡仍然是 MIFARE Classic 卡,那么它可能仍然容易受到攻击。

两位研究人员表示,如果是这种情况,除了避免将贵重物品留在房间里,以及当你在里面时,将链条锁在门上之外,没有什么可做的。他们警告说,房间的门锁也是由钥匙卡锁控制的,因此它不能提供额外的安全保障。“如果有人锁上了锁舌,他们仍然不受保护。” Carroll说。

Wouters 和 Carroll 认为,即使没有完美或完全实施的解决方案,酒店客人也最好了解风险,而不是产生错误的安全感。他们指出,毕竟 Saflok 品牌已经销售了三十多年,并且在这些年的大部分时间或全部时间里可能一直很脆弱。尽管 Dormakaba 表示不知道过去曾使用过 Wouters 和 Carroll 的技术,但研究人员指出,这并不意味着它从未秘密发生过。

“我们认为这个漏洞已经存在很长时间了。”Wouters 说。“我们不太可能是第一个发现这个的人。”

转自杀毒的单反狗,原文链接:https://mp.weixin.qq.com/s/-b14H0k-MBik3IEDtTKjgQ

封面来源于网络,如有侵权请联系删除