Palo Alto Networks Unit 42 的研究人员分享了有关2024 年 3 月至 4 月期间DarkGate恶意软件活动的详细信息。攻击者使用 Microsoft Excel 文件从面向公众的 SMB 文件共享下载恶意软件软件包。

研究人员指出,攻击者创造性地滥用合法工具和服务来传播他们的恶意软件。

DarkGate RAT 用 Borland Delphi 编写,在网络犯罪生态系统中以恶意软件即服务 (MaaS) 模型的形式存在。该恶意软件被视为一种复杂的威胁,并且不断得到改进。

DarkGate 自 2018 年以来一直处于活跃状态,它支持各种功能,包括进程注入、下载和执行文件、信息窃取、shell 命令执行和键盘记录功能。恶意负载还采用了多种规避技术。

出于经济动机的黑客组织使用该恶意软件攻击北美、欧洲、亚洲和非洲的组织。

在 2023 年 8 月Qakbot基础设施中断后,Palo Alto Networks Unit 42 研究人员观察到 DarkGate 活动激增。

2024 年 3 月,DarkGate 攻击者使用 Microsoft Excel 文件发起了一场攻击活动,最初针对的是北美,但逐渐蔓延到欧洲和亚洲。该活动在 2024 年 4 月 9 日达到顶峰,一天内检测到近 2,000 个样本。

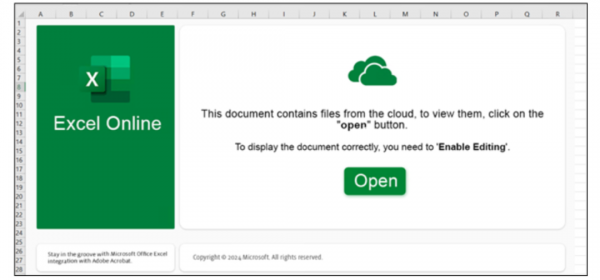

打开 .xlsx 文件后,收件人会看到一个包含“打开”按钮链接对象的模板。

当用户单击“打开”按钮的超链接对象时,它会从指向可公开访问并托管 VBS 文件的 Samba/SMB 共享的 URL 检索并运行内容。

研究人员还发现攻击者从 Samba 共享中分发 JavaScript 文件

EXCEL_OPEN_DOCUMENT.vbs 文件包含大量与打印机驱动程序相关的垃圾代码,但是它会检索并运行下载基于 AutoHotKey 的 DarkGate 包的 PowerShell 脚本。

“从 test.txt 中反混淆并从系统内存中运行,这个最终的 DarkGate 二进制文件以其复杂的机制而闻名,可以避免检测和恶意软件分析。”报告中写道。“DarkGate 采用的反分析技术之一是识别目标系统的 CPU。这可以揭示威胁是在虚拟环境中还是在物理主机上运行,从而使 DarkGate 能够停止运行以避免在受控环境中被分析。”

DarkGate 还会分析受感染系统上运行的进程,以检查是否存在分析工具或虚拟化软件。

DarkGate 使用未加密的 HTTP 请求与 C2 服务器进行通信,并且数据被混淆以重新生成 Base64 编码的文本。

利用这种恶意软件的活动展示了先进的感染技术,既利用了网络钓鱼策略,也利用了利用可公开访问的 Samba 共享等方法。随着 DarkGate 不断发展和完善其渗透和抵抗分析的方法,它仍然有力地提醒我们需要强大而主动的网络安全防御。

转自军哥网络安全读报,原文链接:https://mp.weixin.qq.com/s/cPyrX6Fd0EuZ3BeXlVBCow

封面来源于网络,如有侵权请联系删除