CISA 警告称,GeoServer GeoTools 的一个严重远程代码执行漏洞(CVE-2024-36401)正在被攻击积极利用。

GeoServer 是一个用 Java 编写的开源软件服务器,允许用户共享和编辑地理空间数据。

6 月 30 日,GeoServer 披露了这一漏洞,其严重性评级为 9.8。该漏洞是由于不安全地将属性名称评估为 XPath 表达式所致。

GeoServer 的公告表示:“GeoServer 调用的 GeoTools 库 API 在评估特征类型的属性/属性名称时,会以不安全的方式将其传递给 commons-jxpath 库,后者在评估 XPath 表达式时可执行任意代码。这个漏洞会影响所有 GeoServer 实例,因为 XPath 评估只适用于复杂的特征类型,但却被错误地应用于简单的特征类型。”

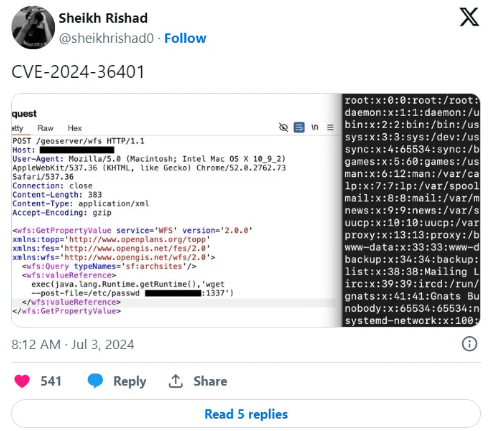

虽然当时该漏洞并未被积极利用,但研究人员很快发布了 PoC[1, 2, 3],演示了如何在暴露的服务器上执行远程代码、打开反向 shell、建立向外连接或在 `/tmp` 文件夹中创建文件。

x帖子截图

项目维护人员修补了 GeoServer 版本 2.23.6、2.24.4 和 2.25.2 中的漏洞,并建议所有用户升级到这些版本。

开发人员还提供了解决方法,但也警告道,这些解决方法可能会破坏 GeoServer 的某些功能。

CVE-2024-36401 被用于开展攻击

近日,CISA 将 CVE-2024-36401 添加到其已知漏洞目录中,警告称该漏洞正在被积极利用进行攻击。

鉴于此,CISA 要求联邦机构在 2024 年 8 月 5 日前为服务器打上补丁。

虽然 CISA 没有提供有关如何利用这些漏洞的任何信息,但搜索引擎 ZoomEye 报告称,约有 18760 台 GeoServer 服务器暴露在网上,其中大部分位于美国、罗马尼亚、德国和法国。

ZoomEye 搜索截图

尽管 CISA 的 KEV 目录主要针对联邦机构,但私营机构 GeoServer 也应优先修补这一漏洞,以防止被黑客攻击。

尚未打补丁的用户应立即将其升级到最新版本,并彻底检查其系统和日志是否存在可疑漏洞。

消息来源:bleepingcomputer,译者:lune;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文