名为 Patchwork 的威胁行为涉嫌参与了针对不丹相关实体的网络攻击,该攻击旨在传播 Brute Ratel C4 框架和一个名为 PGoShell 的升级版后门。

知道创宇 404 实验室在上周发布的一份分析报告中表示,这一进展标志着首次观察到对手使用红队软件。

该活动集群也被称为 APT-C-09、Dropping Elephant、Operation Hangover、Viceroy Tiger 和 Zinc Emerson,可能是一个受国家支持的印度黑客组织。

根据中国网络安全公司奇安信共享的数据,该黑客组织以针对中国和巴基斯坦实施鱼叉式网络钓鱼和灌水攻击而闻名,据悉至少从 2009 年起就开始活跃。

去年7月,知道创宇404实验室披露了针对中国大学和研究机构的间谍活动细节。该活动利用了代号为EyeShell的基于.NET的植入程序,从攻击者控制的服务器上获取并执行命令,运行附加有效载荷,并截取屏幕截图。

今年二月,研究人员发现该黑客组织利用浪漫主题诱饵对巴基斯坦和印度的受害者实施诱骗,并通过名为VajraSpy的远程访问木马程序入侵其安卓设备。

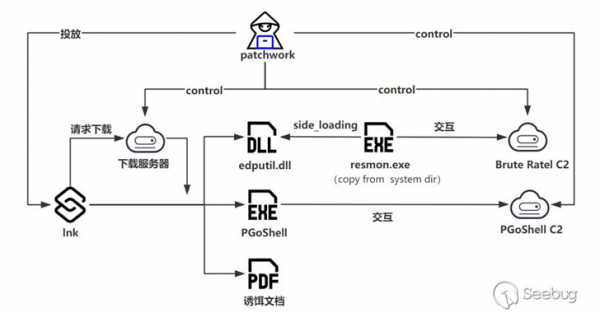

最新观察显示,攻击链起点是一个Windows快捷方式(LNK)文件,该文件旨在从一个冒充联合国气候变化框架公约支持的适应基金的远程域下载一个诱饵PDF文档,同时隐秘地部署从不同域(“beijingtv[.]org”)获取的Brute Ratel C4和PGoShell。

知道创宇404实验室表示“PGoShell 是用 Go 编程语言开发的。总体而言,它提供了一套丰富的功能,包括远程shell功能、屏幕捕获以及下载和执行有效载荷。”

几个月前,APT-K-47 (另一个与 SideWinder、Patchwork、Confucius 和 Bitter 在战术上有重叠的黑客组织)发起了涉及使用 ORPCBackdoor 以及 WalkerShell、DemoTrySpy 和 NixBackdoor 等之前未记录的恶意软件来收集数据和执行 shellcode 的攻击。

知道创宇 404 实验室表示,这些攻击事件中部署了一个名为 Nimbo-C2 的开源命令与控制(C2)框架而引人注目,该框架 “支持多种远程控制功能”。

转自thehackernews,原文链接:https://thehackernews.com/2024/07/patchwork-hackers-target-bhutan-with.html

封面来源于网络,如有侵权请联系删除