HackerNews 编译,转载请注明出处:

TP-Link 已针对旗下 Archer BE230 Wi-Fi 7 路由器发布紧急固件更新,修复多款高危安全漏洞.

这些漏洞可使经过身份验证的攻击者执行任意操作系统(OS)命令,从而完全掌控设备管理权。

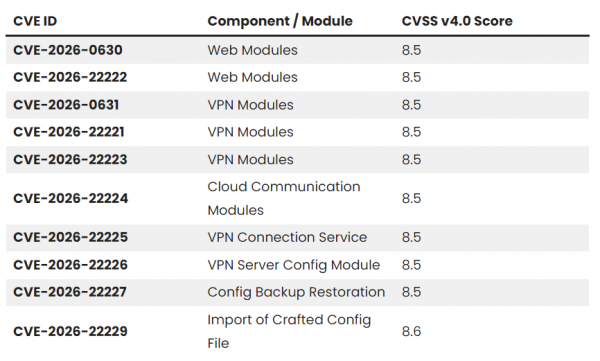

受影响的设备为 Archer BE230 v1.2 型号,其固件版本早于 1.2.4 Build 20251218 rel.70420。漏洞涉及 VPN 模块、云通信服务及配置备份功能等多个系统组件。

TP-Link OS命令注入漏洞分析

所有相关CVE漏洞的核心均为操作系统命令注入问题。该类漏洞的成因在于,应用程序将未经安全处理的用户输入数据(如表单数据、Cookie 或 HTTP 头)直接传递至系统 shell 执行。

具体而言,已获取高权限(即通过认证)的攻击者能够注入恶意命令,并由路由器以 root 权限执行。尽管攻击复杂度被评定为较低(AC:L),但其利用前提是攻击者需具备高权限(PR:H)。

然而,若攻击者已通过弱密码或会话劫持等方式获得初步管理员权限,便可利用这些漏洞实现权限升级,从基础管理访问跃升至对设备底层操作系统的完全控制。

尽管这些漏洞造成的最终影响相似,但它们源自不同的代码路径(具体CVE编号如下表所示)。成功利用后,攻击者能够篡改路由器配置、拦截网络流量、中断服务,甚至将受控设备作为跳板,攻击网络内的其他设备。

为应对威胁,TP-Link 已发布修复固件。网络管理员及用户务必立即更新设备固件。

用户可访问对应区域(美国、国际英文或新加坡)的 TP-Link 官方支持页面下载最新固件。如未能及时安装更新,网络基础设施将面临被攻陷的风险。

消息来源:cybersecuritynews.com:

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文