HackerNews 编译,转载请注明出处:

德国国内情报机构警告称,疑似国家支持的威胁行为者正通过 Signal 等即时通讯应用,针对高级别人士进行网络钓鱼攻击。

此类攻击结合社会工程学手段与通讯应用的合法功能,窃取德国及欧洲各国政客、军官、外交官和调查记者的相关数据。

该安全警示基于德国联邦宪法保卫局(BfV)与联邦信息安全办公室(BSI)搜集的情报编制。

两家机构通报称:“此次攻击行动的典型特征是,攻击者既未使用恶意软件,也未利用即时通讯服务的技术漏洞。”

警示内容显示,攻击者会直接联系目标对象,伪装成即时通讯应用的客服团队或客服聊天机器人。

“攻击目的是秘密获取受害者的一对一聊天记录、群组聊天记录以及通讯录信息。”

此类攻击分为两种模式:一种是完全劫持账号,另一种是将受害者账号与攻击者设备绑定,以监控聊天活动。

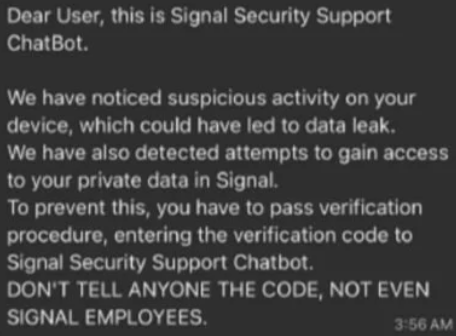

第一种攻击模式中,攻击者伪装成 Signal 客服,发送虚假安全警示以制造紧迫感。

随后诱骗目标泄露 Signal PIN 码或短信验证码,攻击者便可将该账号注册至自己控制的设备上。进而劫持账号并将受害者踢出账号。

攻击者通过私信伪装成 Signal 客服(来源:BSI)

攻击者通过私信伪装成 Signal 客服(来源:BSI)

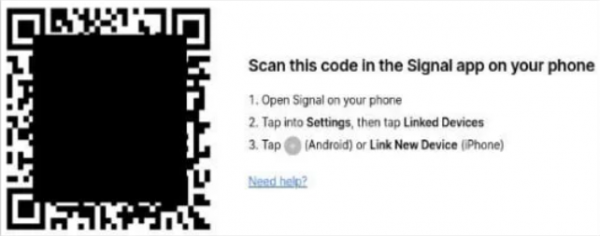

第二种攻击模式中,攻击者通过合理的借口诱骗目标扫描二维码。攻击者滥用 Signal 合法的设备关联功能,该功能本用于将账号绑定至电脑、平板、手机等多台设备。

最终受害者账号会与攻击者控制的设备绑定,攻击者可悄无声息地获取聊天记录与通讯录信息。

用于绑定新设备的二维码(来源:BSI)

用于绑定新设备的二维码(来源:BSI)

尽管 Signal 会在 “设置> 关联设备” 中列出所有绑定账号的设备,但用户极少核查该列表。

此类攻击已在 Signal 平台被观测到,警示公告同时提醒,WhatsApp 也具备类似功能,可能被以相同方式滥用。

去年,谷歌威胁研究人员通报称,俄罗斯国家背景的威胁组织(如沙虫组织)已使用二维码绑定攻击技术。

乌克兰计算机应急响应小组(CERT-UA)也将类似的 WhatsApp 账号攻击事件归咎于俄罗斯黑客。

但此后包括网络犯罪分子在内的多个威胁组织,已在如“GhostPairing”等攻击行动中采用该技术劫持账号,实施诈骗活动。

德国当局建议用户切勿回复自称客服账号发来的 Signal 消息,因该通讯平台不会主动直接联系用户。

建议收到此类消息的用户直接屏蔽并举报相关账号。

作为额外安全防护措施,Signal 用户可在 “设置> 账号” 中开启 “注册锁定” 功能。该功能开启后,任何尝试使用用户手机号注册 Signal 的操作,均需输入用户自行设置的 PIN 码。

没有PIN码,在另一台设备上注册Signal账户将失败。因该验证码是注册必需信息,丢失 PIN 码可能导致用户无法登录自身账号。

同时强烈建议用户定期在 “设置> 关联设备” 中核查 Signal 账号的绑定设备列表,移除未知设备。

消息来源:bleepingcomputer.com:

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文