HackerNews 编译,转载请注明出处:

黑客正利用 SolarWinds 网络帮助台(WHD)漏洞,将合法工具用于恶意用途,其中包括 Zoho ManageEngine 远程监控与管理工具。

攻击者针对至少三家机构发起攻击,同时利用 Cloudflare 隧道实现持久化驻留,并使用 Velociraptor 网络应急响应工具作为命令与控制(C2)信道。

该恶意活动由 Huntress Security 研究人员于上周末发现,研究人员认为这是自 1 月 16 日起、利用近期公开的 SolarWinds WHD 漏洞发起的攻击行动的一部分。

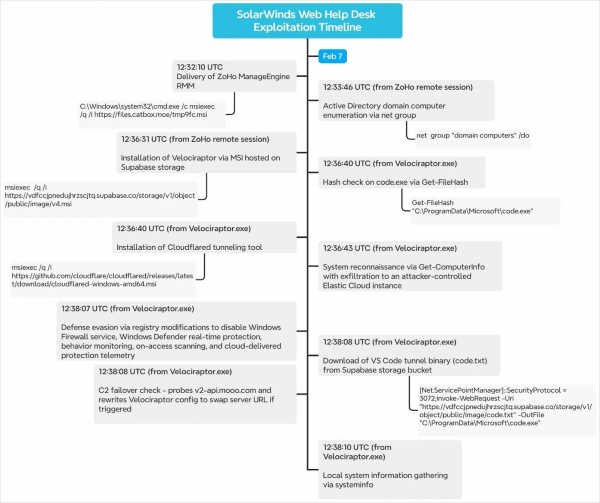

Huntress Security 表示:“2026 年 2 月 7 日,公司安全运营中心分析师 Dipo Rodipe 调查了一起 SolarWinds 网络帮助台被利用的案件,威胁攻击者快速部署Zoho Meetings 与 Cloudflare tunnels 实现持久化驻留,并使用 Velociraptor 工具实施命令与控制。”

该网络安全公司称,攻击者利用了 CVE-2025-40551 与 CVE-2025-26399 两处漏洞,其中 CVE-2025-40551 已于上周被美国网络安全和基础设施安全局(CISA)标记为遭在野攻击利用。

这两处安全漏洞均被评定为高危等级,攻击者可利用其在目标主机上实现无需认证的远程代码执行。

值得注意的是,微软安全研究人员也 “观测到威胁攻击者利用暴露在公网的 SolarWinds Web Help Desk(WHD)实例实施多阶段入侵”,但未证实是否利用了上述两处漏洞。

攻击链与工具部署

攻击者获取初始访问权限后,通过从 Catbox 文件托管平台获取的 MSI 安装包,安装了 Zoho ManageEngine Assist 代理程序。

攻击者将该工具配置为无人值守访问模式,并将受攻陷主机注册至绑定匿名质子邮箱的Zoho Assist 账号。

该工具被用于直接操控主机键盘操作及活动目录(AD)侦察。

攻击者还通过该工具部署Velociraptor ,其 MSI 安装包从 Supabase 存储桶获取。

Velociraptor 是一款合法的数字取证与应急响应(DFIR)工具,Cisco Talos 团队近期曾发出警示,称该工具正被滥用于勒索软件攻击。

在 Cisco Talos 观测到的攻击中,该数字取证与应急响应平台被用作命令与控制(C2)框架,通过 Cloudflare 边缘计算节点与攻击者通信。

研究人员指出,攻击者使用了过时的 0.73.4 版 Velociraptor ,该版本存在权限提升漏洞,可被用于提升主机操作权限。

威胁攻击者还从 Cloudflare 官方 GitHub 仓库安装了 Cloudflared 客户端,将其作为备用隧道访问通道,实现命令与控制信道冗余。

在部分攻击场景中,攻击者还通过名为 TPMProfiler 的计划任务实现持久化驻留,该任务可借助 QEMU 虚拟机开启 SSH 后门。

攻击者还通过修改注册表禁用 Windows Defender 杀毒软件与防火墙,确保后续恶意载荷的下载不会被拦截。

研究人员称:“在禁用 Defender 约一秒后,威胁攻击者便下载了全新的 VS Code 可执行文件。”

来源:Huntress

来源:Huntress

安全更新与缓解措施

建议系统管理员将 SolarWinds 网络帮助台升级至 2026.1 及以上版本,关闭该产品管理界面的公网访问权限,并重置与该产品相关的所有凭证。

Huntress Security 还公布了 Sigma 规则与攻击指标,可用于 Zoho Assist、Velociraptor、Cloudflared、VS Code 隧道活动、静默 MSI 安装及编码 PowerShell 执行。

微软与 Huntress 均未将此次攻击归为特定威胁组织,除微软将受攻陷环境描述为 “高价值资产” 外,双方均未披露目标相关信息。

消息来源:bleepingcomputer.com:

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文