HackerNews 编译,转载请注明出处:

微软发布紧急安全更新,修复 Windows 桌面窗口管理器(DWM)中的一处高危零日漏洞。

该漏洞编号为 CVE-2026-21519,目前已遭在野利用,攻击者可借此完全控制受影响系统。

桌面窗口管理器(dwm.exe)是 Windows 核心系统进程,负责在屏幕上渲染各类视觉效果。包括透明窗口、实时任务栏缩略图,以及高分辨率显示器支持。

由于该进程管理整个视觉界面,因此在所有现代 Windows 版本中都会在后台持续运行。这种逻辑不匹配会导致程序向错误的内存位置读写数据,引发系统崩溃,或在本漏洞中导致安全突破。

在 CVE-2026-21519 漏洞中,攻击者可利用该逻辑缺陷,诱骗桌面窗口管理器进程执行恶意代码。

由于桌面窗口管理器与操作系统内核深度交互,成功利用该漏洞可使本地攻击者将权限从普通用户提升至系统(SYSTEM)级别。

系统权限可提供完整的管理控制权,攻击者可安装程序、查看或删除数据,并创建拥有完全权限的新账户。

微软将该漏洞评级为 “重要”,CVSS 评分为 7.8 分,并在 2 月安全更新中完成修复。

尽管攻击者需要获得设备本地访问权限(即已登录或攻陷低权限账户),但攻击操作简单,且无需用户交互。

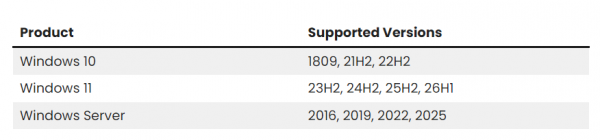

该漏洞影响大量 Windows 版本,包括:

鉴于该漏洞正遭主动利用,强烈建议用户与管理员立即安装 2026 年 2 月安全更新。

官方修复程序可通过 Windows 更新与微软更新目录获取。抵御该攻击必须安装操作系统补丁,目前暂无已知有效缓解措施。

消息来源:cybersecuritynews.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文