HackerNews 编译,转载请注明出处:

一起大规模数据窃取活动曝光:287 款 Chrome 扩展程序秘密窃取全球约 3740 万用户的浏览历史。

代号 qcontinuum1 的研究人员发现,受影响用户约占全球 Chrome 用户总量的 1%,这是一起波及数百万网民的重大隐私泄露事件。

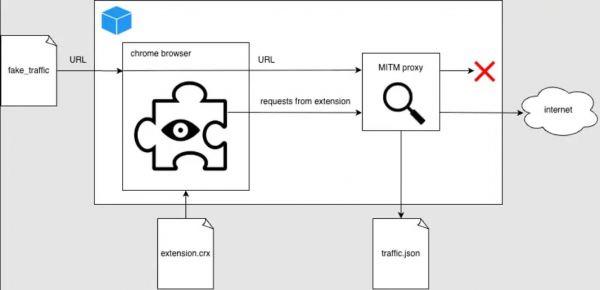

研究人员搭建了基于 Docker 容器与中间人代理的自动化扫描系统,用于检测可疑网络行为。

该系统监控扩展程序的外发流量,判断数据传输是否与 URL 长度相关 —— 这是识别浏览历史窃取行为的核心特征。

中间人代理拦截恶意 Chrome 扩展程序流量(来源:GitHub)

中间人代理拦截恶意 Chrome 扩展程序流量(来源:GitHub)

这些恶意扩展使用多种混淆技术掩盖其窃取行为。

部分扩展采用 ROT47 编码,还有部分使用 AES-256 加密搭配 RSA 密钥对,对浏览数据加密后再传输至远程服务器。

知名扩展程序 “Poper Blocker”“Stylish”“BlockSite” 均被列入恶意程序名单。调查发现,多家数据经纪商参与了用户信息的收集活动。

知名网络分析公司 Similarweb 运营多款扩展,包括其官方产品 “Website Traffic & SEO Checker”,该扩展拥有 100 万用户。

研究还发现与 Similarweb 关联的 Big Star Labs,其管控的扩展程序影响 370 万用户。

即便安装量达 600 万的正规安全工具 Avast Online Security,也因存在数据收集行为被标记。

隐私安全影响

被窃取的浏览数据除用于精准广告外,还会带来多重严重风险。

若员工安装看似无害的办公类扩展,这些程序会窃取内部 URL、内网地址与 SaaS 平台面板链接,为企业间谍活动提供可乘之机。

URL 通常包含个人标识信息,恶意分子可借此对特定人员实施精准攻击。研究人员搭建蜜罐陷阱,监测到第三方爬虫工具在主动收集被盗数据。

扩展程序泄露 Honey URL(来源:GitHub)

扩展程序泄露 Honey URL(来源:GitHub)

与 Kontera 等公司关联的多个 IP 地址反复访问蜜罐,表明存在一个利用用户浏览历史牟利的完整黑色产业链。

用户应立即核查已安装的 Chrome 扩展,卸载研究报告中列出的恶意程序。Chrome 网上应用店约有 24 万款扩展,人工逐一核验难度极大。

依据 qcontinuum1 的安全建议,专家推荐仅安装可审核代码的开源扩展,并在安装前仔细核查权限申请。

研究团队刻意未披露具体技术细节,避免攻击者快速调整作案手段。

消息来源:cybersecuritynews.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文