HackerNews 编译,转载请注明出处:

乌克兰计算机应急响应小组(CERT-UA)披露了一场新型网络钓鱼活动的细节。在此次活动中,该网络安全机构被仿冒,用于分发一款名为 AGEWHEEZE 的远程管理工具。

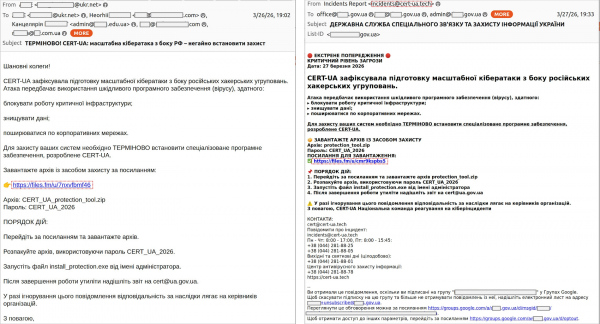

作为攻击的一部分,被追踪为 UAC – 0255 的威胁行为者于 2026 年 3 月 26 日和 27 日发送电子邮件,冒充 CERT-UA,分发托管在 Files.fm 上的一个受密码保护的 ZIP 压缩文件,并敦促收件人安装 “专业软件”。

此次活动的目标包括国家机构、医疗中心、安保公司、教育机构、金融机构以及软件开发公司。部分邮件来自 “incidents@cert – ua [.] tech” 这个邮箱地址。

CERT-UA 称,该 ZIP 文件(“CERT_UA_protection_tool.zip”)旨在下载伪装成该机构安全软件的恶意软件。这款恶意软件是一个代号为 AGEWHEEZE 的远程访问木马。

AGEWHEEZE 是一款基于 Go 语言的恶意软件,通过 WebSockets 与外部服务器(“54.36.237 [.] 92”)通信,支持执行各类命令,如执行指令、进行文件操作、修改剪贴板内容、模拟鼠标和键盘操作、截取屏幕截图,以及管理进程和服务。它还通过计划任务、修改 Windows 注册表或添加到启动目录来实现持久化驻留。

据评估,此次攻击大多未成功。CERT-UA 表示:“仅发现少数属于不同所有制教育机构员工的个人设备受到感染。小组专家已提供必要的方法和实际协助。”

对虚假网站 “cert – ua [.] tech” 的分析显示,它很可能是在人工智能(AI)工具辅助下生成的,其 HTML 源代码中还包含一条注释:“С Любовью, КИБЕР СЕРП”,意为 “With Love, CYBER SERP(来自 Cyber Serp 的爱)”。

在 Telegram 的帖子中,Cyber Serp 声称他们是 “来自乌克兰的网络地下组织”。该 Telegram 频道创建于 2025 年 11 月,拥有 700 多名订阅者。

该威胁行为者还表示,作为此次活动的一部分,网络钓鱼邮件被发送到 100 万个 ukr [.] net 邮箱,超 20 万台设备已遭入侵。其在一篇帖子中称:“我们不是强盗,普通乌克兰公民绝不会因我们的行动而受害。”

上个月,Cyber Serp 宣称对乌克兰网络安全公司 Cipher 的一起所谓入侵事件负责,称获取了服务器的完整数据转储,包括客户数据库以及 CIPS 系列产品的源代码等。

Cipher 在其网站声明中承认,攻击者获取了其一家技术公司一名员工的凭证,但表示公司基础设施运行正常。该公司还补充说,受感染用户仅能访问一个不包含敏感数据的单一项目。

消息来源:thehackernews.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文