关键互联网漏洞曝光:黑客可以轻松瘫痪网站

- 浏览次数 587

- 喜欢 0

HackerNews 编译,转载请注明出处:

研究人员在支撑现代互联网的核心协议HTTP/2中发现新型高危漏洞。攻击者可通过控制僵尸网络发送无限量请求耗尽服务器资源,发动前所未有的DDoS攻击。

黑客获得了一种轻松瘫痪网络服务器的新手段。特拉维夫大学安全团队发现重大协议缺陷,允许攻击者用无限请求淹没服务器,最终导致服务崩溃。该漏洞被命名为“MadeYouReset”,因其基于2023年发现的“Rapid Reset”漏洞——后者曾引发史上最大规模DDoS攻击。

据发现者、特拉维夫大学计算机科学硕士生盖尔·巴尔·纳胡姆称,新漏洞能绕过常规防护机制。该高危漏洞编号为CVE-2025-8671,严重性评级达7.5(满分10分)。漏洞描述指出:“攻击者通过建立数据流后立即发送畸形帧或触发流量控制错误,诱使服务器主动重置流。尽管后端仍在处理请求,协议层却判定流已关闭。这使得单个连接上可存在无限并发流,最终耗尽服务器资源。”

漏洞利用原理:HTTP/2协议内置的并发保护机制(MAX_CONCURRENT_STREAMS参数)通常限制单客户端开启100个流。但协议同时提供请求取消功能(RST_STREAM帧),被取消的请求不计入限额。攻击者曾利用“Rapid Reset”漏洞通过快速取消请求实施DDoS攻击。

纳胡姆解释:“理论上,取消流应指令服务器停止处理请求。但现实中,多数服务器实现方案仅在响应计算完成后终止发送,未能及时释放资源。”此前缓解措施通过限制客户端RST_STREAM帧发送数量来防御。

(较旧的RapidReset攻击。图片由Gal Bar Nahum提供。)

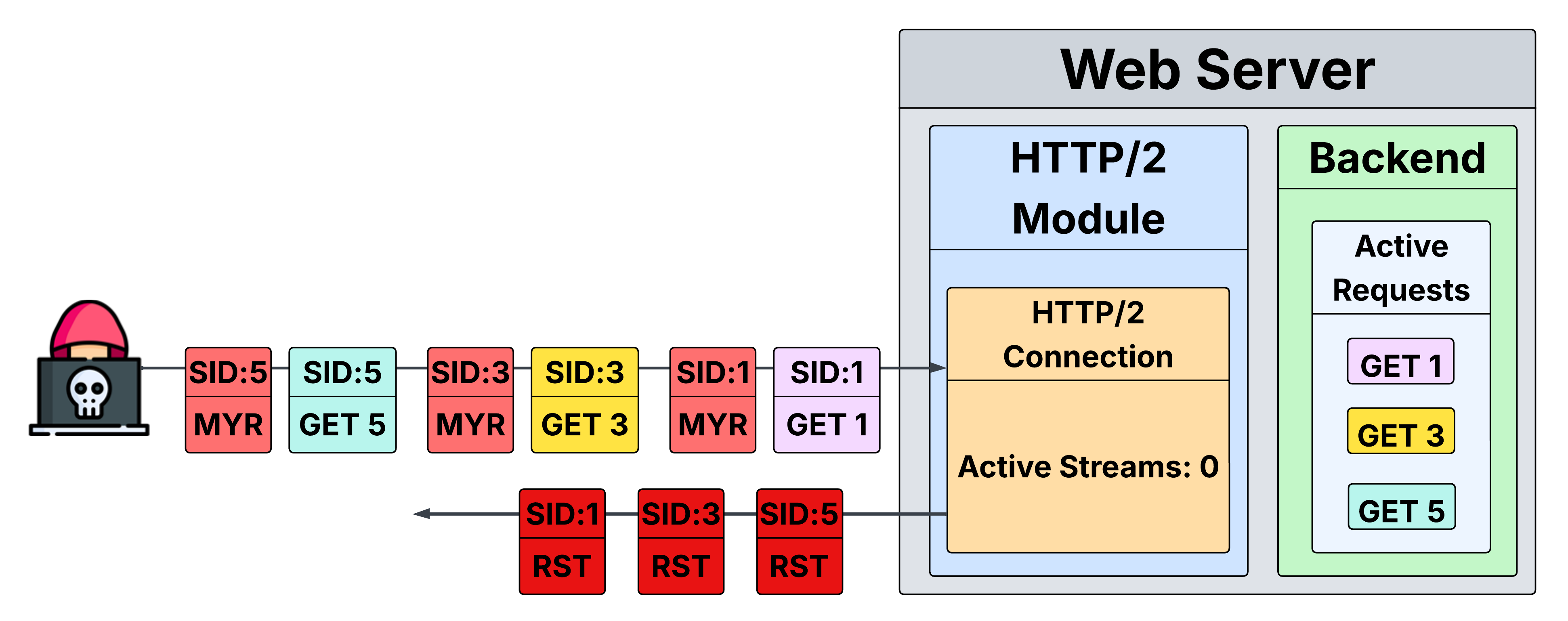

“MadeYouReset”漏洞创新性地迫使服务器代劳取消操作:攻击者发送非法控制帧或精准违反协议时序,诱使服务器主动发送RST_STREAM帧。“我们能让服务器为已接收的合法请求发送重置帧。根据RFC规范,存在六类可触发此行为的操作原语,因此所有合规实现均受影响。”纳胡姆表示。这意味着攻击者无需发送RST_STREAM帧即可突破限制,在后台持续处理旧请求时开启新请求。

(新的MadeYouReset漏洞。图片由Gal Bar Nahum提供。)

多数受影响服务器面临双重资源耗尽风险。研究人员指出:“高性能服务器或可抵御小规模攻击,但由于请求发送与响应计算存在资源消耗不对称性,加之攻击者可轻易创建无限请求,绝大多数服务器将遭遇完全拒绝服务,其中大量还会触发内存崩溃。”

修复进展:目前多数HTTP/2服务器仍存在风险,Netty、Jetty和Apache Tomcat等主流系统均受影响。研究人员已提前向监管机构和供应商披露漏洞,多家厂商正发布补丁:

- SUSE为企业级Linux发行版更新多个上游项目修复方案

- 网页加速器Varnish Cache为5.x至7.7.1版本提供安全更新,建议无法升级者暂时禁用HTTP/2

- CDN服务商Fastly于6月2日前完成全网修复,客户无需操作

- Java网络框架Netty发布专版4.2.4.Final解决该漏洞

- Apache Tomcat两周前通过代码提交修复,但红帽公司警告称尚无符合其稳定性标准的缓解方案

消息来源: cybernews;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文