关键 Nginx UI 认证绕过漏洞遭公开利用

- 浏览次数 21

- 喜欢 0

HackerNews 编译,转载请注明出处:

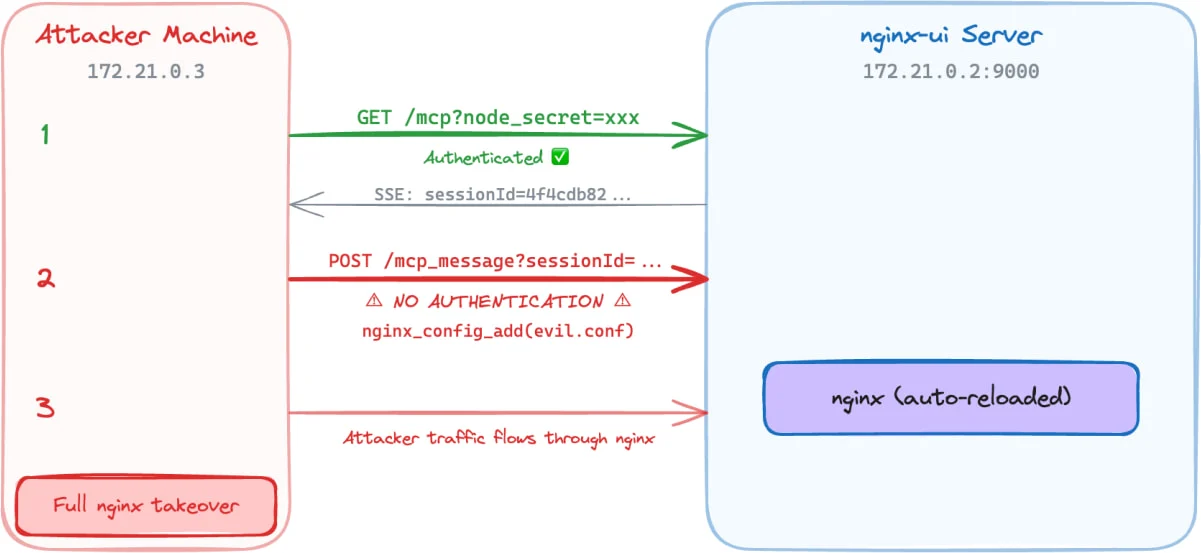

Nginx UI 中一个支持模型上下文协议(MCP)的关键漏洞,如今已在公开环境中被利用,攻击者借此可在无需认证的情况下完全接管服务器。

该漏洞编号为 CVE - 2026 - 33032,成因是 nginx - ui 未对 “/mcp_message” 端点进行保护,致使远程攻击者无需凭证就能调用特权 MCP 操作。

由于这些操作涉及编写和重新加载 nginx 配置文件,因此单个未经身份验证的请求就能改变服务器行为,从而有效接管该 Web 服务器。

美国国家标准与技术研究院(NIST)在国家漏洞数据库(NVD)中对该漏洞描述如下:“…… 任何网络攻击者都能在无需认证的情况下调用所有 MCP 工具,包括重启 nginx、创建 / 修改 / 删除 nginx 配置文件,以及触发自动配置重新加载,从而完全接管 nginx 服务。”

3 月 15 日,人工智能工作流安全公司 Pluto Security AI 的研究人员报告该漏洞一天后,NGNIX 在 2.3.4 版本中修复了此漏洞。然而,直到月底,该漏洞编号、技术细节及概念验证(PoC)利用代码才公开。

本周早些时候,威胁情报公司 Recorded Future 在 CVE 态势报告中指出,CVE - 2026 - 33032 正被公开利用。

Nginx UI 是 Nginx Web 服务器基于 Web 的管理界面。该库十分受欢迎,在 GitHub 上获得超 1.1 万颗星,Docker 下载量达 43 万次。

根据 Pluto Security 利用 Shodan 引擎进行的互联网扫描,目前有 2600 个公开暴露的实例可能易受攻击。

Pluto Security 的约坦・佩卡尔在今日发布的报告中称,利用该漏洞只需获得网络访问权限,通过建立 SSE 连接、开启 MCP 会话,然后使用返回的 “sessionID” 向 “/mcp_message” 端点发送请求即可实现。

从这一步开始,攻击者可在无需认证的情况下调用 MCP 工具,并采取以下行动:

- 连接目标 nginx - ui 实例

- 发送不含任何认证头的请求

- 获取所有 12 个 MCP 工具(其中 7 个具有破坏性)的访问权限

- 读取并泄露 nginx 配置文件

- 注入带有恶意配置的新 nginx 服务器块

- 触发 nginx 自动重新加载

Pluto Security 的演示表明,攻击者可利用无需认证的 MCP 消息端点执行特权 nginx 管理操作、进行配置注入,并最终在无需认证的情况下控制 nginx 服务器。

鉴于该漏洞已被公开利用且有公开的 PoC 可用,建议系统管理员尽快应用可用的安全更新。nginx - ui 的最新安全版本为上周发布的 2.3.6。

消息来源:bleepingcomputer.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文