Vercel 确认遭入侵,黑客称正售卖窃取数据

- 浏览次数 35

- 喜欢 0

HackerNews 编译,转载请注明出处:

云开发平台 Vercel 在威胁行为者宣称入侵其系统并试图售卖窃取的数据后,公开了一起安全事件。

Vercel 是一个云平台,为开发者提供托管和部署基础设施,尤其专注于 JavaScript 框架。

该公司以开发广泛使用的 React 框架 Next.js 而闻名,并提供诸如无服务器函数、边缘计算和持续集成 / 持续交付(CI/CD)管道等服务,使开发者能够构建、预览和部署应用程序。

在今日发布的一份安全公告中,该公司表示部分特定客户受到了一起安全漏洞的影响。

Vercel 警告称:“我们已发现一起安全事件,涉及未经授权访问某些 Vercel 内部系统。”

“我们正在积极调查,并已聘请事件响应专家协助调查和修复。我们已通知执法部门,并将随着调查进展更新此页面。”

该公司称其服务未受影响,且正在与受影响的客户合作。

Vercel 表示正在采取措施保护客户,建议他们检查环境变量,使用敏感环境变量功能,并在必要时轮换密钥。

文章发布后,Vercel 更新了其公告,称此次入侵源于第三方人工智能工具的谷歌 Workspace OAuth 应用程序被破解。

Vercel 建议谷歌 Workspace 管理员和谷歌账户所有者检查以下应用程序:

OAuth 应用:110671459871 - 30f1spbu0hptbs60cb4vsmv79i7bbvqj.apps.googleusercontent.com

Vercel 首席执行官吉列尔莫・劳赫(Guillermo Rauch)随后在 X 平台上分享了更多细节,称最初的入侵发生在 Vercel 一名员工的谷歌 Workspace 账户因人工智能平台 Context.ai 遭入侵而被攻破之后。

据劳赫称,攻击者随后从被入侵的账户提升权限,进入 Vercel 环境,在那里他们能够访问未标记为敏感、因此未在静止状态下加密的环境变量。

尽管这些变量本应包含非敏感信息,但攻击者通过枚举这些变量获得了进一步访问权限。

劳赫说:“Vercel 将所有客户环境变量在静止状态下进行全加密存储。我们有众多深度防御机制来保护核心系统和客户数据。”

“然而,我们确实有一个功能,可以将环境变量指定为‘非敏感’。不幸的是,攻击者通过枚举这些变量获得了更多访问权限。”

该公司的调查已确认 Next.js、Turbopack 及其它开源项目仍然安全。

Vercel 还对其控制面板进行了更新,包括环境变量概述页面和改进的敏感环境变量管理界面。

强烈建议客户检查环境变量中的敏感信息,并启用敏感变量功能,以确保它们在静止状态下加密。

如果您有关于此事件或其他未公开攻击的任何信息,可以通过 Signal(号码:646 - 961 - 3731)或发送至 tips@bleepingcomputer.com 与我们秘密联系。

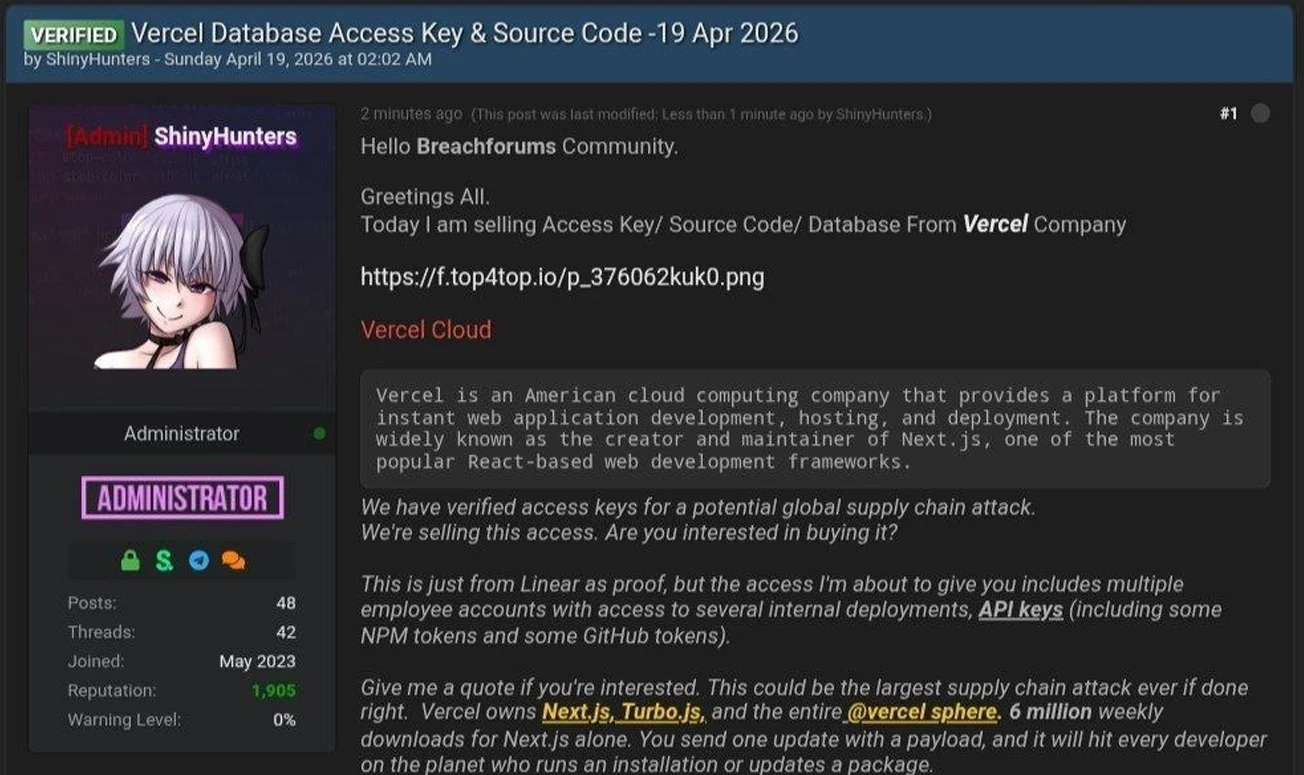

黑客宣称售卖窃取的 Vercel 数据

此次披露之前,一名自称 “ShinyHunters” 的威胁行为者在一个黑客论坛上发帖称,他们入侵了 Vercel,并正在售卖对公司数据的访问权限。

需要注意的是,虽然该黑客声称是 ShinyHunters 组织的成员,但与近期 ShinyHunters 勒索团伙攻击事件相关的威胁行为者向 BleepingComputer 否认参与了此次事件。

在论坛帖子中,该黑客声称正在售卖据称从 Vercel 窃取的访问密钥、源代码、数据库数据,以及对内部部署和 API 密钥的访问权限。

论坛帖子写道:“这只是来自 Linear(一款项目管理工具)的数据作为证明,但我即将提供给您的访问权限包括多个员工账户,可访问多个内部部署、API 密钥(包括一些 NPM 令牌和一些 GitHub 令牌)。”

攻击者还分享了一个包含 Vercel 员工信息的文本文件,其中包含 580 条数据记录,包括姓名、Vercel 电子邮件地址、账户状态和活动时间戳。他们还分享了一张似乎是 Vercel 企业内部控制面板的截图。

BleepingComputer 尚未能独立证实这些数据或截图的真实性。

在 Telegram 上分享的消息中,该威胁行为者还声称他们就此事与 Vercel 进行了联系,并讨论了 200 万美元的赎金要求。

BleepingComputer 就此次入侵事件向 Vercel 提出了更多问题,包括是否有任何敏感数据或凭证被泄露,以及他们是否正在与攻击者谈判。如果收到回复,我们将更新此报道。

消息来源:bleepingcomputer.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文