Anthropic MCP 设计漏洞可致远程代码执行,威胁人工智能供应链

- 浏览次数 34

- 喜欢 0

HackerNews 编译,转载请注明出处:

网络安全研究人员发现,模型上下文协议(MCP)架构存在一个严重的 “设计固有” 弱点,这可能为远程代码执行创造条件,并对人工智能(AI)供应链产生连锁反应。

OX Security 的研究人员莫舍・西曼・托夫・布斯坦(Moshe Siman Tov Bustan)、穆斯塔法・纳姆尼(Mustafa Naamnih)、尼尔・扎多克(Nir Zadok)和罗尼・巴尔(Roni Bar)在上周发布的一份分析报告中指出:“该漏洞可在任何运行存在缺陷的 MCP 的系统上实现任意命令执行(RCE),攻击者借此能直接访问敏感用户数据、内部数据库、API 密钥以及聊天记录。”

这家网络安全公司表示,这一系统性漏洞存在于 Anthropic 官方的 MCP 软件开发工具包(SDK)中,涵盖所有支持的语言,如 Python、TypeScript、Java 和 Rust。总体而言,它影响了超过 7000 台可公开访问的服务器以及总下载量超 1.5 亿次的软件包。

问题出在 MCP 通过标准输入 / 输出(STDIO)传输接口进行配置时存在不安全的默认设置,由此发现了 10 个漏洞,涉及 LiteLLM、LangChain、LangFlow、Flowise、LettaAI 和 LangBot 等热门项目,具体如下:

- CVE - 2025 - 65720(GPT Researcher)

- CVE - 2026 - 30623(LiteLLM) - 已修复

- CVE - 2026 - 30624(Agent Zero)

- CVE - 2026 - 30618(Fay Framework)

- CVE - 2026 - 33224(Bisheng) - 已修复

- CVE - 2026 - 30617(Langchain - Chatchat)

- CVE - 2026 - 33224(Jaaz)

- CVE - 2026 - 30625(Upsonic)

- CVE - 2026 - 30615(Windsurf)

- CVE - 2026 - 26015(DocsGPT) - 已修复

- CVE - 2026 - 40933(Flowise)

这些漏洞主要分为四大类,均能在服务器上有效触发远程命令执行:

- 通过 MCP STDIO 进行未经身份验证和已身份验证的命令注入;

- 通过绕过强化机制的直接 STDIO 配置进行未经身份验证的命令注入;

- 通过零点击提示注入对 MCP 配置进行编辑,实现未经身份验证的命令注入;

- 通过网络请求,经 MCP 市场进行未经身份验证的命令注入,触发隐藏的 STDIO 配置。

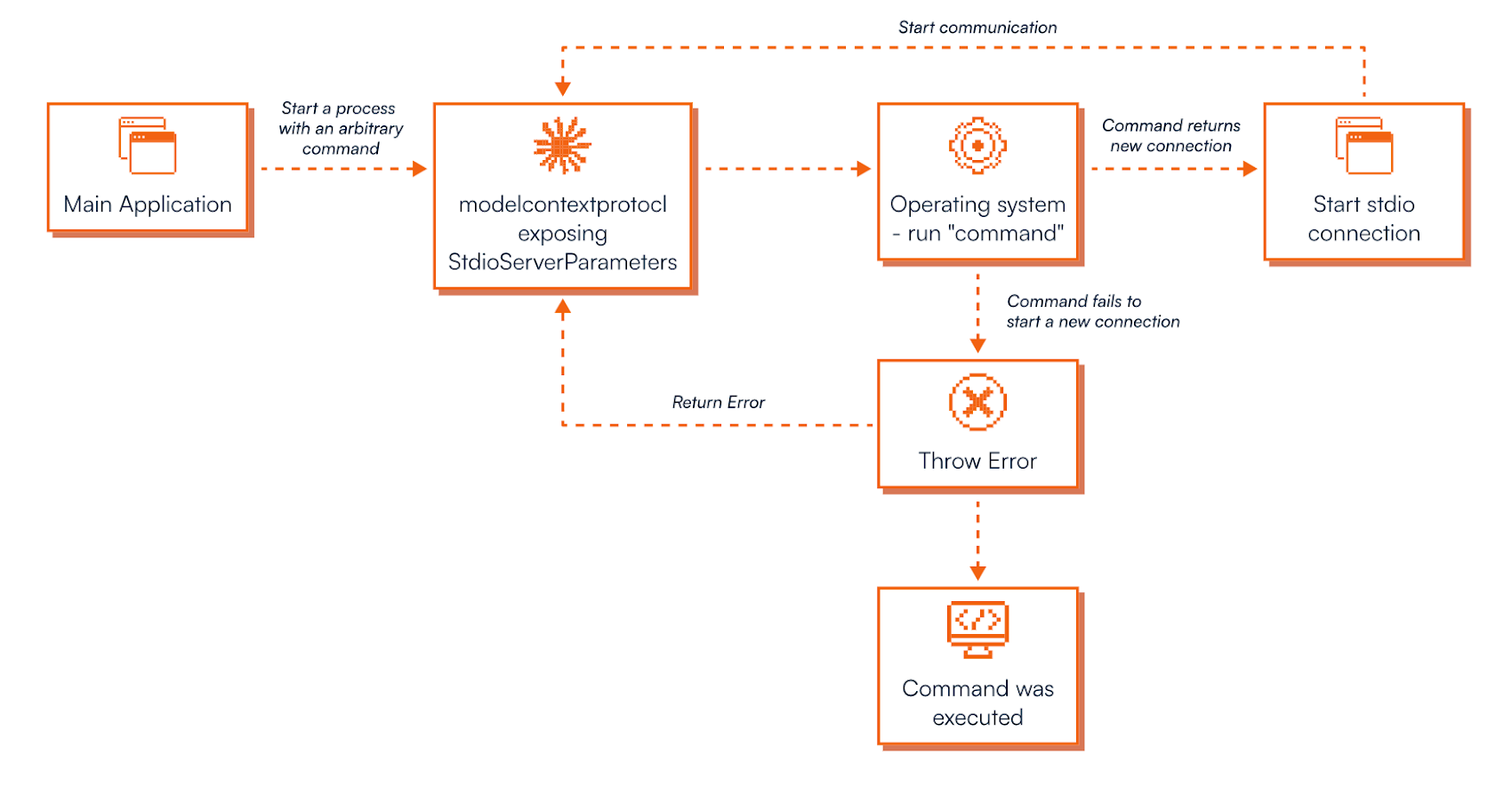

研究人员解释说:“Anthropic 的模型上下文协议在其所有实现中,都通过 STDIO 接口直接将配置转化为命令执行,无论使用何种编程语言。”

“这段代码原本旨在启动本地 STDIO 服务器,并将 STDIO 的控制权返回给大语言模型(LLM)。但在实际情况中,任何人都可以运行任意操作系统命令。如果该命令成功创建了 STDIO 服务器,它将返回控制权;但如果执行的是其他命令,命令执行后会返回错误信息。”

有趣的是,过去一年里,基于同一核心问题的漏洞已被独立报告。其中包括 CVE - 2025 - 49596(MCP Inspector)、CVE - 2026 - 22252(LibreChat)、CVE - 2026 - 22688(WeKnora)、CVE - 2025 - 54994(@akoskm/create - mcp - server - stdio)和 CVE - 2025 - 54136(Cursor)。

然而,Anthropic 以这种行为 “符合预期” 为由,拒绝修改该协议的架构。尽管部分供应商已发布补丁,但 Anthropic 的 MCP 参考实现中的这一缺陷仍未得到解决,导致开发者面临代码执行风险。

这些发现凸显了人工智能驱动的集成可能在无意间扩大攻击面。为应对这一威胁,建议阻止对敏感服务的公共 IP 访问,监控 MCP 工具调用,在沙箱中运行支持 MCP 的服务,将外部 MCP 配置输入视为不可信,并且仅从经过验证的来源安装 MCP 服务器。

OX Security 表示:“使这成为一起供应链事件而非单个 CVE 漏洞事件的原因在于,一个架构决策一旦做出,就会悄然扩散到每种语言、每个下游库以及每个信任该协议表面功能的项目中。将责任转移给实施者并不能转移风险,只是模糊了风险的源头。”

消息来源:thehackernews.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文