最新文章

Top NewsIvanti EPMM 的远程代码执行漏洞遭主动利用,可获管理员级访问权限

消息来源:thehackernews.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文...

黑客利用 Ivanti EPMM 设备部署休眠后门

黑客正积极利用 Ivanti Endpoint Manager Mobile(EPMM)设备植入“休眠”后门,这类后门可闲置数天甚至数周不被激活。 Ivanti 近期披露了 EPMM 的两处高危漏洞——CVE-2026-1281 和 CVE-2026-1340,分别涉及不同程序包(aftstore 和 appstore)中的身份验证绕过与远程代码执行问题。 尽管涉及的程序包不同,但防御方面临的实际影响一致:攻击者可未经认证访问应用层端点。Ivanti 已在安全公告中发布缓解措施与补丁部署指南,但漏洞披露后不久便出现了在野利用行为。...

Fortinet 和 Ivanti 修复高危漏洞

HackerNews 编译,转载请注明出处: Fortinet和Ivanti宣布了2025年10月的周二补丁更新,修复了其产品中的许多漏洞。 Fortinet发布了29个新的安全公告,涵盖30多个漏洞。其中几个漏洞被标记为“高危”,包括CVE-2025-54988,该漏洞影响FortiDLP,原因是其使用了Apache Tika。Tika存在一个严重漏洞,允许攻击者读取敏感数据,或向内部资源或第三方服务器发送恶意请求。...

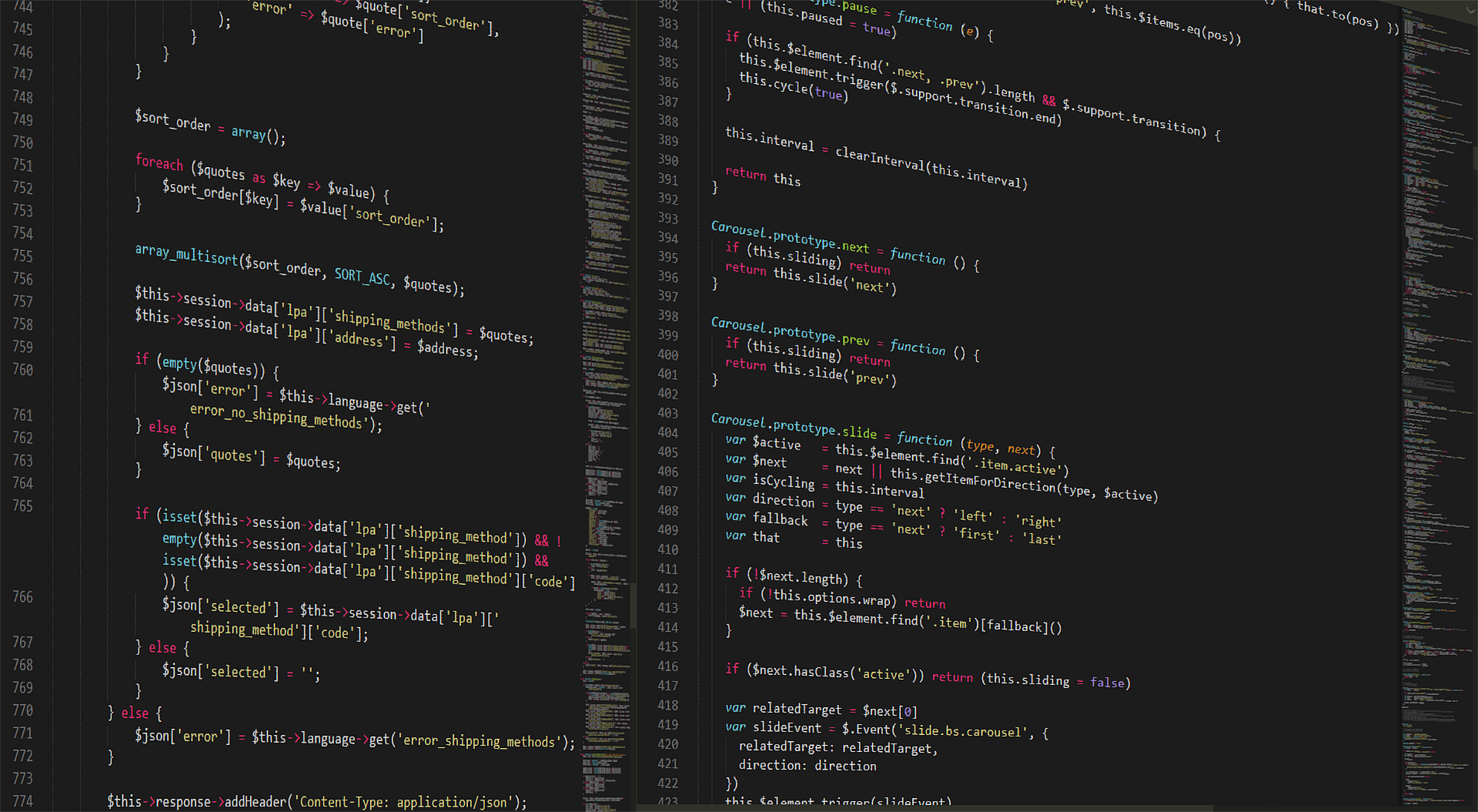

Ivanti 修复用于远程代码执行的 EPMM 漏洞

HackerNews 编译,转载请注明出处: Ivanti近日发布安全更新,修复其移动终端管理平台Endpoint Manager Mobile(EPMM)中两个可被组合利用实现远程代码执行的安全漏洞。 被修复的漏洞包括:...

Ivanti 关键漏洞遭积极利用,部署 TRAILBLAZE 和 BRUSHFIRE 恶意软件

HackerNews 编译,转载请注明出处: Ivanti披露了一个已修补的关键安全漏洞,该漏洞影响其Connect Secure,且已被积极利用。 该漏洞编号为CVE-2025-22457(CVSS评分:9.0),是一个堆栈缓冲区溢出漏洞,可被利用来在受影响系统上执行任意代码。...

RESURGE 恶意软件利用 Ivanti 漏洞,具备根kit和网页后门功能

HackerNews 编译,转载请注明出处: 美国网络安全和基础设施安全局(CISA)披露了一种名为 RESURGE 的新型恶意软件,该软件已被用于针对 Ivanti Connect Secure(ICS)设备上一个现已修复的安全漏洞的攻击活动。 CISA 表示:“RESURGE 具备 SPAWNCHIMERA 恶意软件变体的功能,包括能够抵御系统重启;然而,RESURGE 包含独特的命令,可以改变其行为。” “该文件具备根kit、投放器、后门、启动kit、代理和隧道的功能。”...

新型恶意软件 RESURGE 利用 Ivanti 漏洞部署多种攻击功能

HackerNews 编译,转载请注明出处: 美国网络安全和基础设施安全局(CISA)披露了一种名为“RESURGE”的新型恶意软件,该软件被用于攻击Ivanti Connect Secure(ICS)设备中已修复的安全漏洞。 CISA指出,“RESURGE”包含“SPAWNCHIMERA”恶意软件变体的功能,例如能够在设备重启后存活,但它还包含独特的指令,改变了其行为模式。该恶意软件具备多种功能,包括作为根工具包(rootkit)、下载器(dropper)、后门(backdoor)、引导工具包(bootkit)、代理(p...

Ivanti 修复 Connect Secure 与 Policy Secure 中的三项严重漏洞

Ivanti发布了针对Ivanti Connect Secure(ICS)、Ivanti Policy Secure(IPS)和Ivanti Secure Access Client(ISAC)的安全更新,修复了多个漏洞,其中包括三项严重漏洞。 该公司通过其负责任的披露计划,收到了来自CISA、Akamai的安全研究人员以及HackerOne漏洞赏金平台的报告,才得知这些漏洞。 Ivanti在安全公告中指出,尚未收到这些问题在实际环境中被积极利用的报告。然而,Ivanti建议用户尽快安装安全更新。...

Ivanti 警告:Connect Secure 新漏洞遭零日攻击利用

Ivanti发出警告,黑客在零日攻击中利用了Connect Secure远程代码执行漏洞(CVE-2025-0282),在设备上安装了恶意软件。 该公司表示,在Ivanti Integrity Checker Tool(ICT)检测到客户设备上的恶意活动后,他们意识到了这一漏洞。Ivanti随即展开调查,并确认威胁行为者正在积极利用CVE-2025-0282作为零日漏洞。...

Ivanti 修复了其 CSA 解决方案中的一个最高严重性漏洞

Ivanti 解决了其云服务设备(CSA)解决方案中的一个关键身份验证绕过漏洞。 Ivanti 解决了影响其云服务设备(CSA)解决方案的一个关键身份验证绕过漏洞,该漏洞被追踪为 CVE-2024-11639(CVSS 评分 10)。 远程未认证的攻击者可以利用该漏洞获得管理员访问权限。...