最新文章

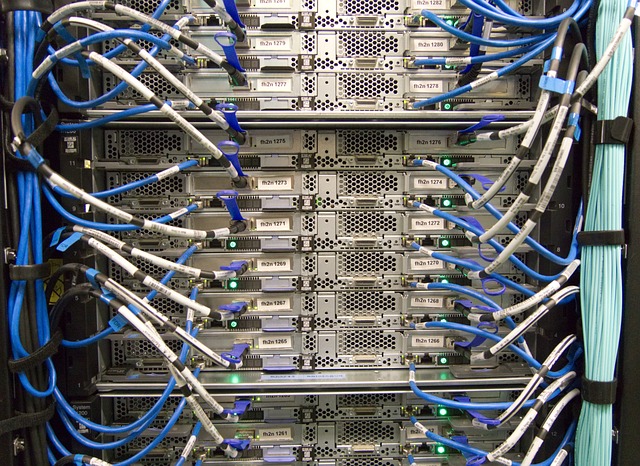

Top News超 30 万 Prometheus 服务器暴露:凭证和 API 密钥在线泄露

HackerNews 编译,转载请注明出处: 网络安全研究人员警告称,数千台托管Prometheus监控和告警工具包的服务器面临信息泄露以及拒绝服务(DoS)和远程代码执行(RCE)攻击的风险。 "Prometheus服务器或导出器常常缺乏适当的身份验证,允许攻击者轻松收集敏感信息,如凭证和API密钥,"Aqua安全研究人员Yakir Kadkoda和Assaf Morag在一份新报告中对The Hacker News表示。...

目标 Android 用户:伪装成流行应用程序的 AppLite 木马

zLabs发现了AppLite,它是AntiDot银行木马的一个复杂的新变种,通过大范围的网络钓鱼活动以安卓设备为目标。该恶意软件伪装成 Chrome、TikTok 和企业工具等合法应用程序,能够窃取敏感凭证并完全控制受感染的设备。 该活动背后的攻击者采用了精心设计的社交工程策略来引诱受害者。他们伪装成人力资源代表或工作招聘人员,向潜在受害者发送精心制作的网络钓鱼电子邮件。这些电子邮件将用户重定向到模仿知名公司和教育机构的钓鱼网站,敦促他们下载恶意安卓应用程序。...

ChatGPT 和 Sora 下线:OpenAI 在全球中断中争先恐后地恢复服务

在一场突如其来的意外事件中,风靡全球的 OpenAI 人工智能聊天机器人 ChatGPT 正在经历一场全球性的重大故障。这次中断始于北京时间 2024 年 12 月 11 日下午 3:17 左右,同时也影响了 OpenAI 的其他服务,包括新推出的文本到视频 AI 模型 Sora 和公司的 API。 用户在尝试访问 ChatGPT 时收到了一条消息:“ChatGPT 目前不可用”,随后确认 OpenAI 意识到了这个问题,并正在积极修复。这次故障给无数将 ChatGPT 整合到日常工作中的个人和企业的工作流程带来了影响。...

新的 DCOM 攻击利用 Windows Installer 服务部署隐蔽后门

Deep Instinct 的网络安全研究人员发现了一种新颖且强大的基于分布式组件对象模型(DCOM) 的横向移动攻击方法,使攻击者能够在目标 Windows 系统上秘密部署后门。 攻击利用 Windows Installer 服务远程编写自定义 DLL,将其加载到活动服务中,并使用任意参数执行它们。具体来说,DLL(动态链接库)是一个 Windows 文件,其中包含多个程序共享的代码、数据和资源。...

Windows 远程桌面服务漏洞允许攻击者执行远程代码

2024 年 12 月 10 日,微软披露了Windows 远程桌面服务中的一个严重漏洞,能够让攻击者在受影响的系统上执行远程代码,从而对系统机密性、完整性和可用性构成严重威胁。 该漏洞被跟踪为 CVE-2024-49115,CVSS 评分为 8.1,由昆仑实验室的研究员 k0shl发现。漏洞影响Windows Server 的多个版本,包括Windows Server 2016、Windows Server 2019、Windows Server 2022和Windows ...

Patchwork APT 以中国科研为目标开展新一轮活动

Hunting Shadow Lab网络安全研究人员发现新一轮针对中国科研机构的网络攻击 。活动被归咎于Patchwork APT,利用复杂的恶意软件和隐蔽技术来入侵工作站并窃取敏感数据。 据悉,Patchwork组织(也称为Hangover和Dropping Elephant)被认为得到了印度当局的支持,自2009年以来一直从事网络间谍活动。 他们之前的活动主要集中在亚洲各国政府机构和科研机构,然而这次最新的行动显示了他们方法的精细化以及对获取科学研究相关的知识产权的持续兴趣。...

印度制药巨头 Cipla 遭攻击,Akira 勒索软件称窃取 70GB 数据

印度制药巨头Cipla成为了Akira勒索软件网络攻击的受害者。黑客声称从这家跨国公司窃取了70GB敏感数据,该公司在全球运营47家制造工厂,产品销往86个国家/地区。 据悉,这次攻击泄露在制药行业引发了震动,引发了行业对数据安全和患者隐私的严重担忧。 根据Akira勒索软件组织的说法,被盗信息包括广泛的敏感数据:

个人病历及处方药

内部财务信息

客户联系方式,包括电话号码和电子邮件地址

员工联系方式

据X消息,Akita在其暗网门户上分享了攻击信息,声称从Cipla窃取了70GB的数据。...

RedLine 恶意软件利用盗版应用窃取企业信息

据Cyber Security News消息,卡巴斯基发现,一项仍在持续的攻击行为正利用盗版软件传播RedLine数据窃取程序,目标是一些俄国企业。 报告表明,该攻击活动开始于 2024 年 1 月,通过俄罗斯一些在线论坛向目标发送了包含RedLine数据窃取程序的HPDxLIB 激活工具,该工具主要用来激活一些商业软件。 根据发现的激活器样本,RedLine被一种非常不寻常的方式隐藏,激活器库被 .NET Reactor 混淆,恶意代码被压缩和加密成多个层。研究人员注意到,恶意版本的激活工具在 .NET 中构建,并使用了自签名证书,而合法的 C++ 版本则使用了有效证书。...

黑客利用 Visual Studio Code 远程隧道进行网络间谍活动

一个网络间谍组织被指控对南欧大型 B2B IT 服务提供商发动攻击,这是代号为“Digital Eye(数字眼行动)”的行动的一部分。 网络安全公司 SentinelOne、SentinelLabs 和 Tinexta Cyber在一份联合报告中表示,入侵行为发生在 2024 年 6 月下旬至 7 月中旬,并补充说这些活动在进入数据泄露阶段之前就被发现并消除了。 安全研究人员亚历山大·米伦科斯基 (Aleksandar Milenkoski) 和路易吉·马蒂雷 (Luigi Martire)表示:“这些入侵可能使对手建立战略立足点并危及下游实体。”...

疑似俄罗斯黑客在新间谍活动中瞄准乌克兰国防企业

据新报告称,疑似俄罗斯黑客在新的间谍活动中将乌克兰军事和国防企业作为目标。 乌克兰军方计算机应急响应小组 (MIL.CERT-UA) 追踪到该活动背后的威胁组织为 UAC-0185,攻击者发送了网络钓鱼电子邮件,伪装成上周在基辅举行的合法国防会议的邀请。 该组织也称为 UNC4221,自 2022 年以来一直活跃,主要通过 Signal、Telegram 和 WhatsApp 等消息应用程序以及 Delta、Teneta 和 Kropyva 等当地军事系统窃取凭证,主要针对乌克兰军事人员。...