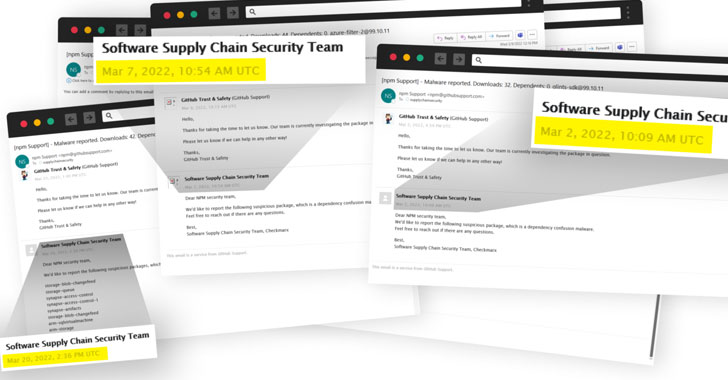

一个名为“RED-LILI”的攻击者发布了近800个恶意模块,与正在进行的针对 NPM 软件包库的大规模供应链攻击活动联系紧密。

以色列安全公司 Checkmarx 说: “通常,攻击者使用一个匿名的一次性 NPM 帐户发动攻击。”“这一次,攻击者似乎已经完全自动化了 NPM 帐户的创建过程,并且开设了专用帐户,每个包一个账户,这使得他的新恶意软件包更难被发现。”

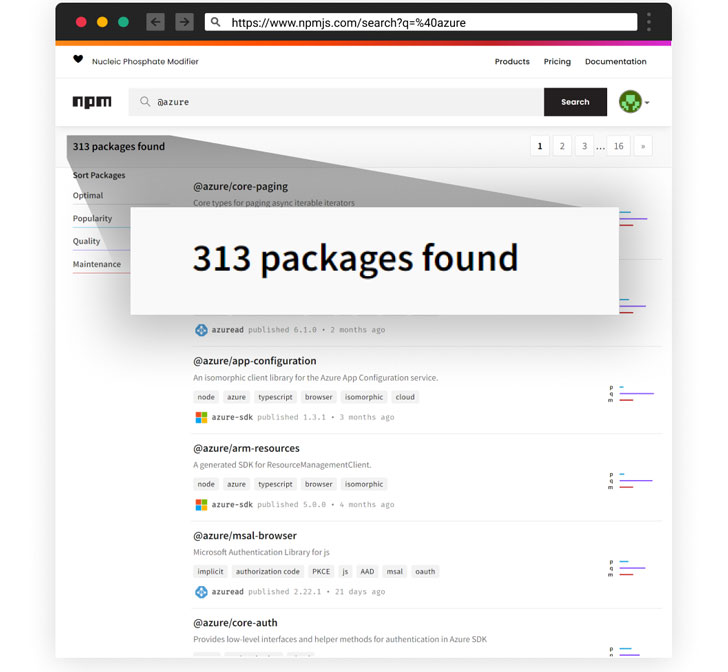

这些发现建立在 JFrog 和 Sonatype 近期的报告的基础上,这两份报告详细介绍了数百个 NPM 软件包,这些软件包利用依赖项混淆和类型定位等技术来针对 Azure、 Uber 和 Airbnb 的开发者。

根据对 RED-LILI 作案手法的详细分析,异常行为的最早痕迹发生在2022年2月23日,在一周的时间里,大量恶意软件包呈爆发式分发。

具体来说,将rogue库上传到 NPM (Checkmarx 称之为“工厂”)的自动化过程包括同时使用自定义 Python 代码和 Selenium 等 web 测试工具,以模拟所需的用户操作,好在注册表中复制用户创建过程。

为了通过 NPM 设置的一次性密码验证屏障,攻击者利用一个名为Interactsh 的开放源码工具将 NPM 服务器发送的 OTP 提取到注册过程中提供的电子邮件地址,高效地使帐户创建请求成功。

有了这个全新的 NPM 用户帐号,攻击者接着以自动的方式创建和发布一个恶意软件包,每个帐号只有一个,但不是在创建访问令牌之前,以便在不需要电子邮件 OTP 验证的情况下发布软件包。

研究人员说: “随着供应链攻击者提高他们的技能,防御者的工作会更加艰难,这次攻击标志着他们技术取得了极大进步。”“通过将软件包分发在多个用户名之间,攻击者使防御者更难将它们联系起来,并一举解决它们。而且,通过这种方式,设备会更容易被感染。”