至少自 2023 年 5 月以来,据观察,据认为来自越南的黑客利用旨在收集有价值数据的恶意软件针对多个亚洲和东南亚国家的受害者。

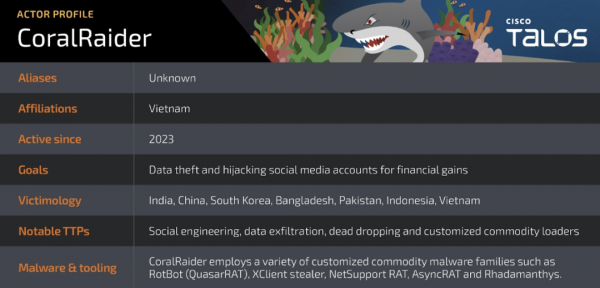

Cisco Talos 将该黑客组织命名为 CoralRaider,并将其描述为出于经济动机。该活动的目标包括印度、中国、韩国、孟加拉国、巴基斯坦、印度尼西亚和越南。

安全研究人员 Chetan Raghuprasad 和 Joey Chen 表示:“该组织专注于窃取受害者的凭证、财务数据和社交媒体帐户,包括商业和广告帐户。” 他们解释说,该恶意软件使用 RotBot(Quasar RAT 的一种特殊变体)和 XClient 窃贼作为其有效负载。

该组织使用的其他商品恶意软件包括远程访问木马和信息窃取程序,例如 AsyncRAT、NetSupport RAT 和 Rhadamanthys。针对企业和广告帐户已成为在越南境外运营的攻击者的特别关注点,部署了 Ducktail、NodeStealer 和 VietCredCare 等各种类型的窃取恶意软件来控制此类帐户以进一步获利。

作案手法是利用 Telegram 过滤受害者机器上被盗的信息,然后在地下市场上进行交易以产生非法收入。

研究人员表示:“CoralRaider 运营商的总部位于越南河内,根据攻击者在 C2 Telegram 机器人频道中的消息以及命名机器人的语言偏好、PDB 字符串以及有效负载二进制文件中编码的其他越南语单词进行命名。”

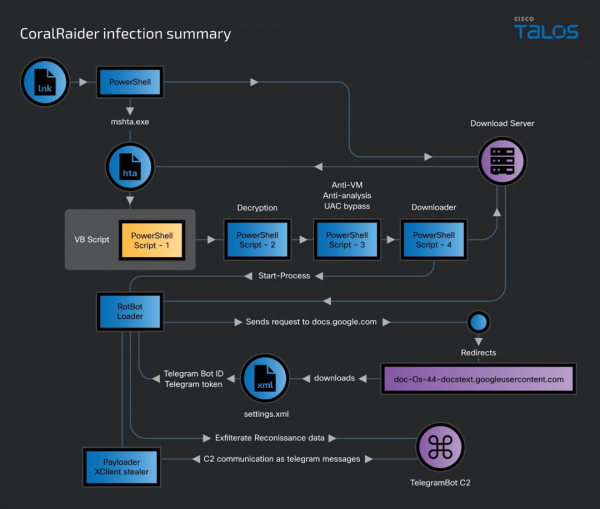

攻击链从 Windows 快捷方式文件 (LNK) 开始,尽管目前还没有明确解释这些文件如何分发到目标。如果打开 LNK 文件,则会从攻击者控制的下载服务器下载并执行 HTML 应用程序 (HTA) 文件,然后运行嵌入的 Visual Basic 脚本。

攻击链

该脚本本身会解密并按顺序执行其他三个 PowerShell 脚本,这些脚本负责执行反虚拟机和反分析检查、规避 Windows 用户访问控制 (UAC)、禁用 Windows 通知和应用程序以及下载和运行 RotBot。

RotBot 配置为联系 Telegram 机器人,检索 XClient 窃取恶意软件并在内存中执行,最终促进窃取数据,包括:Brave、Cốc Cốc、Google Chrome、Microsoft Edge、Mozilla Firefox、和Opera;Discord 和 Telegram 数据;屏幕截图。

XClient 还旨在从受害者的 Facebook、Instagram、TikTok 和 YouTube 帐户中窃取数据,收集有关其企业帐户和 Facebook 广告的支付方式和权限的详细信息。

研究人员表示:“RotBot 是 Quasar RAT 客户端的一个变体,是威胁行为者为此次活动定制和制作的。” “[XClient] 通过其插件模块和各种模块来执行远程管理任务,具有广泛的信息窃取功能。”

这一进展发生之际,Bitdefender 披露了 Facebook 上一项恶意广告活动的细节,该活动利用围绕生成人工智能工具的热议来鼓励各种信息窃取者,如 Rilide、Vidar、IceRAT 和一个名为 Nova Stealer 的新来者。

这次攻击的出发点是攻击接管现有的 Facebook 帐户并修改其外观以模仿 Google、OpenAI 和 Midjourney 等知名人工智能工具,并通过在该平台上运行赞助广告来扩大其影响范围。

一个冒充 Midjourney 的欺诈页面在 2023 年 3 月 8 日被删除之前拥有 120 万粉丝。运行该页面的攻击者主要来自越南、美国、印度尼西亚、英国和澳大利亚等。

研究人员表示:“恶意广告活动通过 Meta 的赞助广告系统产生了巨大的影响力,并积极针对来自德国、波兰、意大利、法国、比利时、西班牙、荷兰、罗马尼亚、瑞典和其他地方的欧洲用户。”

完整技术报告:https://blog.talosintelligence.com/coralraider-targets-socialmedia-accounts/

转自会杀毒的单反狗,原文链接:https://mp.weixin.qq.com/s/Ats3lPk6bNa0_f4EuQKHnw

封面来源于网络,如有侵权请联系删除