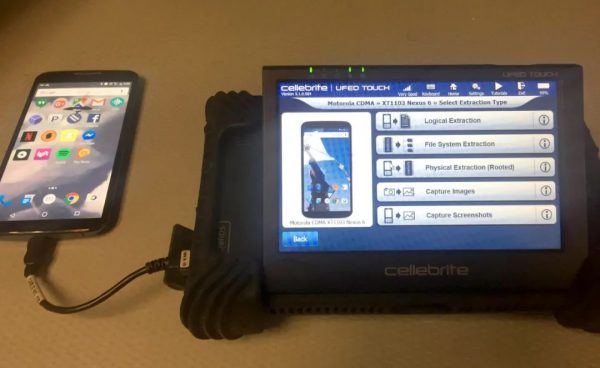

由于无法访问已被击毙的特朗普枪击案嫌疑人的三星智能手机来寻找线索,FBI 转向一个熟悉的(尽管存在争议)来源来实现其目标:数字取证工具供应商 Cellebrite。

执法部门多年来一直使用 Cellebrite破解已锁定的智能手机。在本案中,枪手的设备是较新的型号,导致他们现有的 Cellebrite 系统失效。执法部门毫不气馁,致电 Cellebrite 的支持团队,供应商很快提供了其软件的更新版本。

彭博社援引知情人士的话称,这款未发布的软件在 40 分钟内就破解了手机。

以这种方式破解设备并不受制造商欢迎,他们长期以来一直反对政府和执法部门削弱设备加密的愿望。众所周知,苹果在 2020 年初与美国司法部长发生冲突,拒绝让联邦调查局访问大规模枪击案凶手的设备,因为这将要求苹果开发后门,而后门必然会进入互联网的黑暗角落。

苹果在 2020 年表示:“我们始终坚信,不存在只为好人开设的后门。”

由于智能手机制造商拒绝合作,Cellebrite依靠设备中的0day漏洞和未被发现的漏洞在未经供应商许可的情况下突破系统。

但根据Cellebrite最近泄露的内部文件,苹果用户可能不需要太担心,因为许多较新的 iPhone 和 iOS 版本仍然无法被破解者的工具访问。

404 Media 报道称,它获得了 2024 年 4 月的 Cellebrite 内部文件,文件表明该公司(至少截至 4 月)无法访问任何运行 iOS 17.4 或更高版本的 Apple 设备,以及大多数运行 iOS 17.1 至 17.3.1 的设备 – 除 iPhone XR 和 11 外。

然而,除部分 Google Pixel 型号外,大多数 Android 设备都存在此漏洞。

目前尚不清楚特朗普枪手拥有的具体是哪一款手机,但考虑到预先发布的 Cellebrite 软件可以破解它,可以假设这场隐私军备竞赛仍在继续。

Cellebrite DI Ltd.是一家以色列数字情报公司,为执法部门以及企业公司和服务提供商提供工具来收集、审查、分析和管理数字数据。总部位于以色列佩塔提克瓦。该公司在全球设有 14 个办事处,包括位于美国华盛顿特区、德国慕尼黑和新加坡的商业中心。

转自军哥网络安全读报,原文链接:https://mp.weixin.qq.com/s/e7Eeo-sW_AIFuyP3kjyd_w

封面来源于网络,如有侵权请联系删除