HackerNews 编译,转载请注明出处:

一款名为 “LTX Stealer” 的新型高复杂度恶意软件已出现在网络威胁领域,它采用独特的基于 Node.js 的架构攻陷 Windows 系统。

该恶意工具于 2026 年初首次出现,旨在窃取用户敏感信息,包括登录凭证、浏览器 Cookie 以及加密货币钱包数据。这款恶意软件的独特之处在于,其载荷中封装了完整的 Node.js 运行时环境,无需受害者预先安装该框架,即可在目标设备上原生执行复杂的 JavaScript 代码。

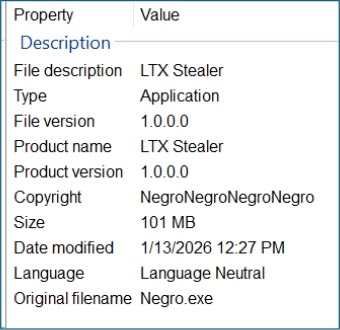

攻击通常以一个极具迷惑性的简单入口启动:一个名为 “Negro.exe” 的 Windows 安装程序文件。该文件基于合法的 Inno Setup 框架构建(这是一款常用于制作软件安装程序的工具),恶意软件藏身于受信任的安装程序外壳中,能有效规避常规安全扫描,隐藏其恶意目的。

安装程序执行后,会向受害者系统释放一个体积庞大的载荷(约 271MB)。Cyfirma 分析师指出,这种大文件体积是一种蓄意的规避手段 —— 杀毒引擎为保障系统性能,往往会跳过对大文件的扫描。

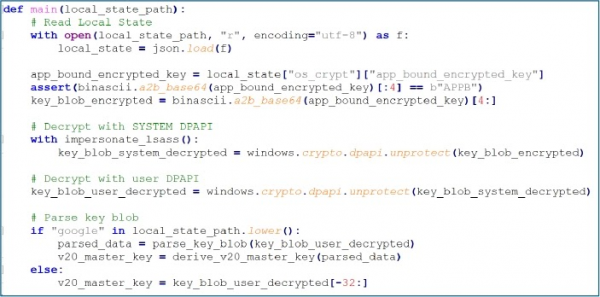

侵入系统后,LTX Stealer 会针对谷歌 Chrome、微软 Edge 等基于 Chromium 内核的浏览器发起攻击。

读取 “Local State” 文件提取加密密钥,再利用这些密钥解密保存的密码和会话 Cookie。

同时扫描加密货币钱包,并对用户操作行为进行截屏。

所有窃取到的数据会被压缩,准备回传至命令与控制(C2)服务器。

此外,攻击者利用 Supabase 等云服务进行身份验证,通过 Cloudflare 隐藏其服务器真实地址,使该恶意基础设施难以被关停。

通过字节码编译实现混淆

LTX Stealer 的核心技术特征是高度依赖高级混淆技术,阻碍安全人员进行逆向分析。

其核心载荷 updater.exe 并非标准可执行文件,而是通过 pkg 工具打包的 Node.js 应用程序 —— 该工具将恶意 JavaScript 逻辑、依赖项及运行时环境打包为单个二进制文件。

为进一步保护其代码,攻击者还通过 Bytenode 工具将 JavaScript 源代码编译为字节码(.jsc 格式):该转换过程将可读的源代码转为二进制格式,安全研究人员极难对其进行反编译和分析。

攻击者彻底移除原始源代码,使得想要理解该恶意软件的内部逻辑,必须具备 Node.js 底层的专业知识,大幅提高了分析和检测的门槛。

防御建议

· 拦截已知攻击指标:配置防火墙和终端检测系统,拦截指向 eqp.lol 等恶意域名及该恶意软件控制面板相关 IP 的流量。

· 监控文件创建行为:对用户可访问路径下隐藏或系统属性目录的创建行为告警,重点关注仿冒 “Microsoft Updater” 的目录。

· 标记大体积二进制文件:排查无签名、体积超 100MB 且运行行为符合 Node.js 特征的可执行文件。

· 检测凭证访问行为:监控连续访问浏览器 “Local State” 文件和凭证存储的进程。

消息来源: cybersecuritynews.com:

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文