HackerNews 编译,转载请注明出处:

网络安全研究人员发现了首个在真实环境中监测到的恶意微软 Outlook 插件。

在 Koi 安全公司披露的这起非常规供应链攻击中,未知攻击者认领了与一款已弃用的合法插件关联的域名,用于投放伪造微软登录页面,在此过程中窃取了超 4000 条用户凭据。该网络安全公司将此次攻击活动代号定为 AgreeToSteal。

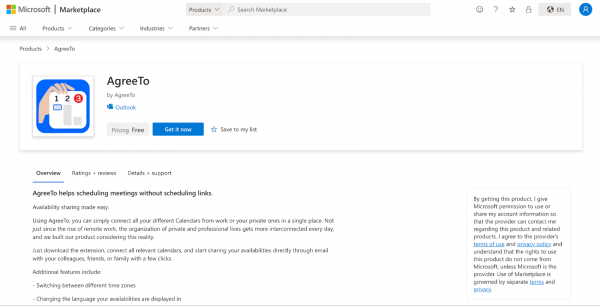

涉事 Outlook 插件名为 AgreeTo,开发者宣传其可帮助用户在同一平台整合不同日历,并通过邮件共享日程可用性。该插件最后一次更新时间为 2022 年 12 月。

Koi 公司联合创始人兼首席技术官 Idan Dardikman 表示,此次事件标志着供应链攻击向量的进一步扩大。

Dardikman 称:“这类攻击与我们在浏览器扩展、npm 包、IDE 插件中见到的属于同一类型:依托受信任的分发渠道,内容却可在审核通过后被篡改。”

“Office 插件之所以格外令人担忧,是多重因素叠加所致:插件运行在用户处理最高敏感通信的 Outlook 内,可申请读写与修改邮件的权限,且通过微软官方应用商店分发,自带天然信任属性。”

“AgreeTo 事件还带来了新的问题维度:原开发者并无任何过错,他们开发了合法产品后便不再维护。攻击利用了开发者弃用项目与平台察觉之间的时间差。所有托管远程动态依赖项的应用商店都存在此类风险。”

该攻击的核心是利用了 Office 插件的运行机制,以及应用商店对已上架插件缺乏定期内容监控的漏洞。

根据微软官方文档,插件开发者需创建账号并将产品提交至合作伙伴中心,随后通过审核流程方可上架。

此外,Office 插件依赖清单文件声明 URL,每次在应用内的内嵌框架中打开插件时,都会从开发者服务器实时拉取并展示对应内容。但现有机制无法阻止恶意分子接管已过期的域名。

在 AgreeTo 事件中,插件清单文件指向一个托管在 Vercel 平台的 URL(outlook-one.vercel.app),该插件约 2023 年成为弃用软件,开发者删除 Vercel 部署后,该域名便可被他人认领。截至本文撰写时,该恶意基础设施仍在运行。

攻击者利用这一机制在该 URL 上架设钓鱼工具包,展示伪造的微软登录页面,捕获用户输入的密码,通过电报机器人 API 窃取信息,最终将受害者重定向至真实的微软登录页面。

但 Koi 公司警示称,此次事件本可能造成更严重的后果。

鉴于该插件配置了 “读写项目” 权限,可读写并修改用户邮件,威胁行为者本可利用这一防御盲区部署 JavaScript 代码,隐秘窃取受害者邮箱内容。

该发现再次凸显出对应用商店与代码仓库中上传的程序包和工具进行重新扫描、标记恶意 / 可疑行为的必要性。

Dardikman 表示,微软仅在插件初次提交时审核清单文件,一旦通过签名审核,便无法管控插件每次打开时从开发者服务器实时拉取的实际内容。因此,对 URL 实际加载内容缺乏持续监控,为非预期的安全风险埋下了隐患。

Dardikman 补充道:“Office 插件与传统软件有着本质区别。”

“它们不搭载静态代码包,清单文件仅声明一个 URL,而该 URL 在任意时刻加载的内容,都会直接在 Outlook 中运行。”

在 AgreeTo 事件中,微软于 2022 年 12 月对清单文件完成签名,指向 outlook-one.vercel.app。如今该 URL 正投放钓鱼工具包,而插件仍在应用商店中上架。

为应对该威胁引发的安全问题,Koi 公司向微软提出多项整改建议:

· 当插件 URL 返回内容与审核时不一致时,触发重新审核。

· 验证域名所有权,确保由插件开发者管理,并标记域名基础设施已变更归属的插件。

· 建立机制,对超过一定时长未更新的插件进行下架或标记处理。

· 展示插件安装量,用于评估影响范围。

值得注意的是,此类问题并非仅存在于微软应用商店或 Office 应用商店。

上月,Open VSX 宣布计划在微软 VS Code 扩展程序上架开源仓库前强制执行安全检测。微软 VS Code 应用商店也会对仓库中的所有程序包进行定期批量重新扫描。

Dardikman 称:“所有托管远程动态依赖项的应用商店都存在相同的结构性问题:一次审核,永久信任。”

“各平台的具体机制虽有不同,但只要应用商店仅在提交时审核清单文件,却不监控后续关联 URL 的实际加载内容,就会存在催生 AgreeTo 这类攻击的核心漏洞。”

消息来源:thehackernews.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文