HackerNews 编译,转载请注明出处:

2026 年 2 月 10 日,微软 Word 一款高危零日漏洞被披露,漏洞编号为 CVE-2026-21514,可使攻击者绕过核心安全防护机制。

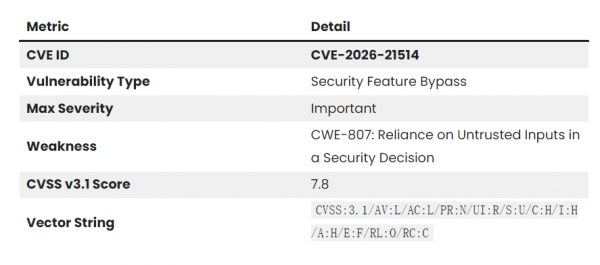

该漏洞已遭在野主动利用,CVSS 3.1 基础评分为 7.8 分,时序评分为 7.2 分。

CVE-2026-21514 利用了微软 Word 基于不可信输入处理安全决策时的缺陷,漏洞分类为 CWE-807。

该漏洞可专门绕过微软为防范恶意 COM/OLE 控件而部署的对象链接与嵌入(OLE)缓解措施。

此类 OLE 控件可支持文档嵌入外部对象并与之交互,而校验机制缺失使攻击者能够绕过防护措施。

攻击向量与利用原理

该漏洞攻击向量为本地(AV:L),攻击复杂度低(AC:L),无需权限(PR:N),但需要用户交互(UI:R)。

攻击者需制作特制 Office 文档,通过钓鱼邮件或其他社会工程学手段诱骗受害者打开。

漏洞利用范围未扩大(S:U),即受漏洞影响的组件不会超出其安全权限范围影响其他资源。

与传统会触发安全告警的宏攻击不同,CVE-2026-21514 可完全绕过此类防护。

用户打开恶意文档时,漏洞利用程序会直接执行,不会弹出常规的 “启用内容” 提示或保护视图告警。

该漏洞利用代码成熟度为可利用(E:F),表明有效利用代码已存在并应用于真实攻击。

该漏洞影响多款 Office 版本,包括微软 365 企业版应用(32 位与 64 位)、Office LTSC 2021/2024 版,以及 Mac 版 Office LTSC 2021/2024。

微软已通过 Windows 版即点即用更新、Mac 系统 16.106.26020821 版本推送官方修复程序。

美国网络安全和基础设施安全局(CISA)要求联邦机构在 2026 年 3 月 3 日前完成该漏洞修复,足见其高危性。

机构应立即部署可用安全更新,部署邮件过滤规则拦截可疑 Office 文档,并对用户开展非邀约附件打开安全培训。

完成补丁修复前,可通过组策略设置限制 OLE 对象执行。

谷歌威胁情报团队与微软内部安全团队的安全研究人员合作发现并修复了该威胁。

消息来源:cybersecuritynews.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文