HackerNews 编译,转载请注明出处:

印度国防领域及政府关联机构遭多轮攻击活动盯上,攻击者通过远程访问木马攻陷 Windows 与 Linux 环境,窃取敏感数据并维持对受感染主机的持久控制。

此类攻击活动以使用 Geta RAT、Ares RAT、DeskRAT 等恶意软件家族为特征,这些工具通常关联亲巴基斯坦的威胁组织 SideCopy 与 APT36(又称透明部落)。SideCopy 至少自 2019 年起活跃,据评估为透明部落的分支组织。

Aryaka 公司安全工程与人工智能战略副总裁 Aditya K. Sood 表示:“整体来看,这些攻击延续了惯用模式但持续迭代升级。”

“透明部落与 SideCopy 并非重构间谍攻击模式,而是对其不断优化。”

“通过扩大跨平台覆盖范围、采用内存驻留技术、尝试新型投放向量,该攻击体系在保持战略目标的同时,始终隐蔽作案。”

所有攻击活动的共性是使用钓鱼邮件,搭载恶意附件或内嵌下载链接,将目标导向攻击者控制的基础设施。这类初始入侵载体为 Windows 快捷方式(LNK)、ELF 二进制文件、PowerPoint 插件文件,一旦被打开,便会启动多级流程释放木马。

上述恶意软件家族可实现持久远程控制、系统侦察、数据收集、指令执行,支持在 Windows 与 Linux 环境中开展长期入侵后操作。

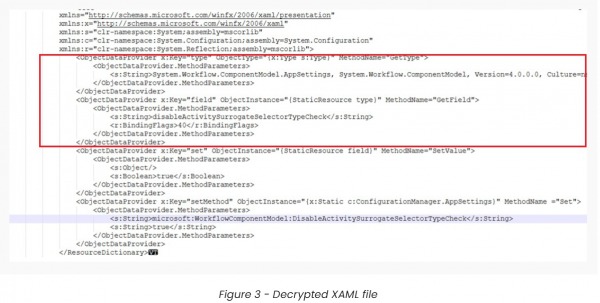

其中一条攻击链如下:恶意 LNK 文件调用 mshta.exe,执行托管在被攻陷合法域名上的 HTML 应用(HTA)文件。该 HTA 载荷内嵌 JavaScript 用于解密嵌入的 DLL 载荷,DLL 进一步处理内嵌数据块,将诱饵 PDF 写入磁盘,连接硬编码的命令与控制(C2)服务器,并展示该诱饵文件。

诱饵文档展示后,恶意软件会检测已安装的安全产品,调整持久化方式,随后在受感染主机部署 Geta RAT。值得注意的是,该攻击链由 CYFIRMA 与 Seqrite 实验室研究员 Sathwik Ram Prakki 于 2025 年 12 月下旬详细披露。

Geta RAT 支持多项指令,可采集系统信息、枚举运行进程、终止指定进程、列出已安装应用、窃取凭据、获取并替换剪贴板内容、截屏、执行文件操作、运行任意 Shell 指令、窃取外接 USB 设备数据。

与针对 Windows 的攻击同步开展的还有 Linux 版本攻击,攻击者以 Go 语言二进制文件为起点,通过从外部服务器下载的 Shell 脚本释放基于 Python 的 Ares RAT。与 Geta RAT 类似,Ares RAT 可执行多项指令窃取敏感数据,运行攻击者下发的 Python 脚本或指令。

Aryaka 公司表示,还监测到另一起攻击活动:攻击者通过恶意 PowerPoint 插件文件投放 Go 语言编写的 DeskRAT,插件运行内嵌宏代码与远程服务器建立外连,下载恶意软件。2025 年 10 月,Sekoia 与奇安信威胁研究中心已披露 APT36 使用 DeskRAT 的相关情况。

“这些攻击表明,具备充足资源、以间谍活动为目的的威胁组织,通过国防主题诱饵、伪造官方文件、区域可信基础设施,精准靶向印度国防、政府及战略部门。”

“攻击范围已超出国防领域,蔓延至政策、科研、关键基础设施及同一可信生态内的国防关联机构。”

“同步部署 DeskRAT、Geta RAT 与 Ares RAT,凸显出攻击者的武器库持续迭代,专为隐蔽性、持久化与长期控制优化。”

消息来源:thehackernews.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文