HackerNews 编译,转载请注明出处:

网络安全领域出现了两种复杂的勒索软件家族:BQTLock 和 GREENBLOOD。它们采用截然不同的策略来破坏企业运营并勒索受害者。

虽然典型的勒索软件攻击通常遵循可预测的模式,即立即加密,但这些新型勒索软件展现了策略上的危险演变。

BQTLock 优先考虑隐蔽性和间谍活动,在文件被锁定之前,就能有效地将初始感染转化为数据泄露风险。

相反,GREENBLOOD 的设计目标是极致速度,它利用 Go 编程语言在执行后几分钟内即可加密系统并删除取证证据。

这些威胁的攻击途径在操作目标上存在显著差异。

BQTLock 在早期阶段的运行方式很像一个隐蔽的监视工具,它会将自身深度嵌入到合法的系统进程中,以避免触发安全警报。

这使得攻击者能够长期保持访问权限并窃取敏感信息而不被立即发现。

相比之下,GREENBLOOD 采用“突袭式”攻击策略,利用快速的 ChaCha8 加密技术瞬间瘫痪网络,同时通过基于 TOR 的泄露站点施加压力。

这种双重性给防御者带来了复杂的挑战,他们现在必须同时应对缓慢的间谍活动和高速的破坏。

Any.Run 分析师在最近的沙箱测试中发现了这些不同的行为,并指出有效的遏制措施需要在加密发生之前发现攻击。

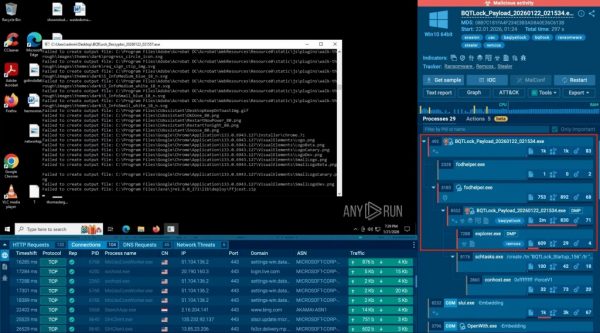

借助 ANY.RUN 交互式沙箱,分析师能够实时观察完整的攻击行为链。查看 BQTLock 的完整执行链

BQTLock 攻击在沙箱中完全暴露(来源:Any.Run)

BQTLock 攻击在沙箱中完全暴露(来源:Any.Run)

在 ANY.RUN 交互式沙箱中,勒索软件的行为和清理活动在执行过程中即可被观察到,从而能够在攻击最关键的阶段进行早期检测。

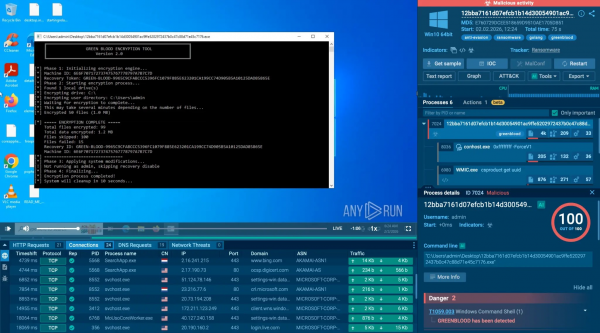

他们的研究强调,早期行为指标(例如意外的进程注入或快速的文件修改)通常是造成重大损害之前唯一可用的预警信号。查看 GREENBLOOD 的完整攻击链。

GREENBLOOD 在沙箱中暴露(来源:Any.Run)

GREENBLOOD 在沙箱中暴露(来源:Any.Run)

通过在受控环境中观察这些攻击链,安全团队可以从被动恢复转向主动遏制,在威胁站稳脚跟之前将其阻止。

BQTLock 的规避和持久化机制

BQTLock 的独特之处在于其高度技术化的感染链,旨在绕过标准防御。恶意软件执行后不会立即勒索设备。

相反,它会将 Remcos 有效载荷直接注入到 Windows 核心进程 explorer.exe 中。

这种技术使恶意代码能够伪装成合法的系统活动,有效地绕过信任标准操作系统进程的传统防病毒工具。

通过这种隐蔽的方式,攻击者可以在网络中自由穿梭并提升权限而不引起注意。

为了确保对受感染机器的控制权,BQTLock 使用 fodhelper.exe 绕过用户帐户控制 (UAC)。

这种特殊操作会在未经用户许可的情况下授予恶意软件更高的管理员权限。

权限提升后,它会建立自动运行持久性,确保恶意访问在系统重启后仍然存在。

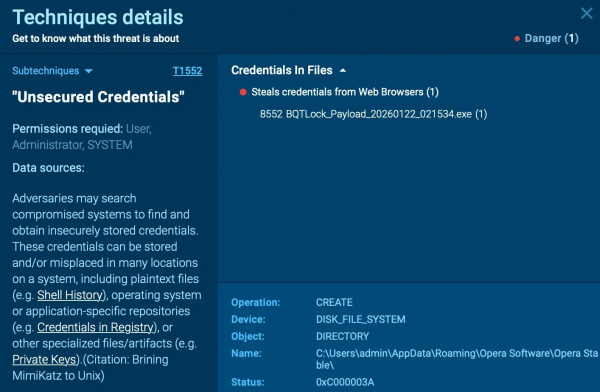

这种牢固的访问权限使攻击者能够进入第二阶段:窃取凭据并捕获屏幕截图,从而最大限度地提高勒索的筹码。

BQTLock 窃取凭据(来源:Any.Run)

BQTLock 窃取凭据(来源:Any.Run)

建议安全专业人员关注行为监控,而不仅仅是静态文件签名。

检测 explorer.exe 和 fodhelper.exe 之间的特定交互可以作为针对此恶意软件的高保真警报。

入侵指标 (IOC)(来源:Any.Run)

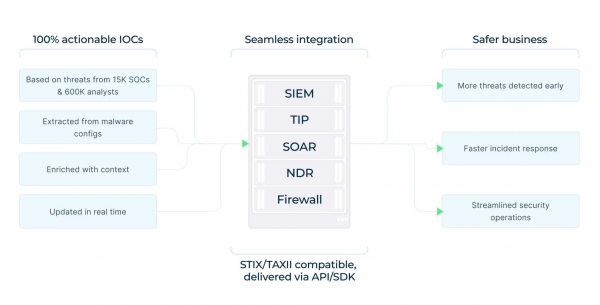

此外,各组织应确保其威胁情报源已更新,以便识别与这些新型恶意软件家族相关的独特命令行参数和基础架构,从而防止重复感染。

消息来源:cybersecuritynews.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文